-

Compteur de contenus

6647 -

Inscription

-

Dernière visite

-

Jours gagnés

159

Tout ce qui a été posté par .Shad.

-

Je confirme les dires de @EVOTk, sur le NAS tu seras coincé par les ports déjà occupé par Webstation et Nginx. Donc conteneur sur réseau macvlan, ou bien installer Adguard sur un appareil dédié type Raspberry Pi.

-

J'ai un tuto en cours d'approbation pour Pi-hole en macvlan qui va sortir incessamment sous peu. Surveille la section tutoriels.

-

Débutant total - questions de base

.Shad. a répondu à un(e) question de JBPowerslide dans Questions avant achat

Ca vieillit bien mais pas à ce point ! (sauf si tu me dis que t'as déjà 90 piges 😄) Mise en réseau oui par exemple, mais il faut que le nouveau ait des disques vierges, sinon tu passes par une sauvegarde Hyper Backup sur un disque externe. Quand le saut de génération est important on conseille généralement de faire une sauvegarde des données, via Hyper Backup ou de façon classique, et de ré-importer les données dans le système vierge. Si les nouvelles générations de NAS ont amené des fonctionnalité supplémentaires, migrer simplement les disques signifie embarquer les limitations de ton ancien groupe de stockage. -

Mon DS918+ est beaucoup plus bruyant que mon DS218+ de l'époque 😛 Mais il y a aussi plus de disques. 😉 Moi c'est à la cave, 20°C constant dans un rack fait maison, le bruit n'est plus un problème. 🙂 Bienvenue !

-

Bienvenue parmi nous 🙂

-

Achat d'un 2eme NAS (Docker, Sauvegarde)

.Shad. a répondu à un(e) question de felix62 dans Questions avant achat

Il y a des gens plus qualifiés que moi pour répondre à ces questions. Pour ma part je ne vois pas l'intérêt d'un RAID pour de la sauvegarde, donc je partirais sur des volumes basic pour chaque disque. Si tu me dis que tu vas l'allumer une fois par semaine ça se discute, si c'est une fois par jour il vaut mieux le laisser tourner. Un NAS 2 baies qui sert uniquement de destination de sauvegarder va te coûter énergétiquement 15 à 20€ par an. Au regard du prix d'un disque, le choix est vite fait selon moi. Tu fais bien de ne pas t'embarasser avec un serveur mail, hormis pour le côté apprentissage qui peut être intéressant. -

Achat d'un 2eme NAS (Docker, Sauvegarde)

.Shad. a répondu à un(e) question de felix62 dans Questions avant achat

Très bel investissement en effet, félicitations 🙂 Pour la RAM prend le temps déjà d'apprivoiser la bête. Pour Bitwarden si tu utilises l'image docker Bitwarden_rs elle ne consomme que très peu de RAM. Mail Plus est en revanche plus gourmand, et si tu joues avec Virtual Machine Manager il t'en faudra clairement plus. -

[Résolu] Accessibilité du NAS par le nom de domaine (Proxy Reverse)

.Shad. a répondu à un(e) sujet de PatrickBt dans Installation, Démarrage et Configuration

Tout est bon dans ton paramétrage (bémol sur le TTL des enregistrements de ta zone OVH, 0 signifie qu'il n'y a pas de refresh, tu peux mettre une heure ou un jour). Mon pronostic : ta freebox pop expose son interface sur les ports 80 et 443, du coup la redirection de port vers le NAS n'est pas prise en compte. Ça expliquerait le fait que le port est vu comme ouvert. Et si tu n'as pas autorisé les connexions distantes dans ta box, ça pourrait expliquer le timeout. Les demandes n'arrivent jamais au proxy. Il essaierait tout simplement d'accéder à distance à ta box, qui le refuse évidemment. C'est juste une idée, je n'ai pas de Freebox, mais investigue de ce côté-là. Il n'y a en tout cas rien à modifier dans ta configuration, tout est parfait. -

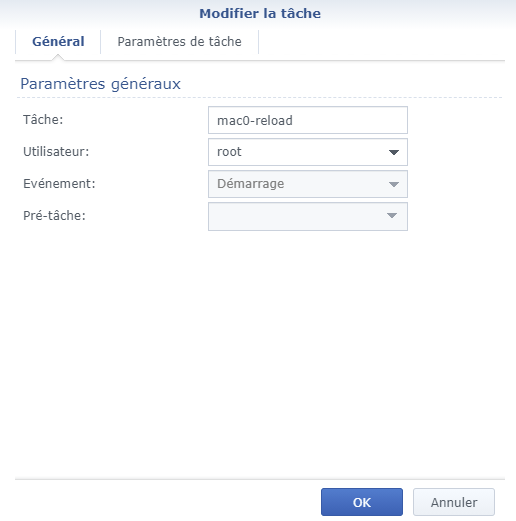

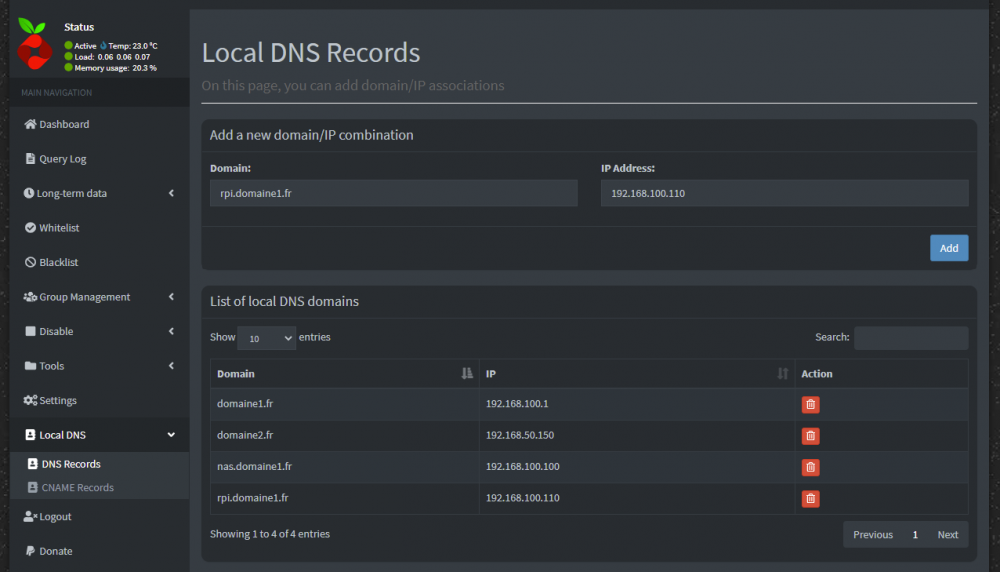

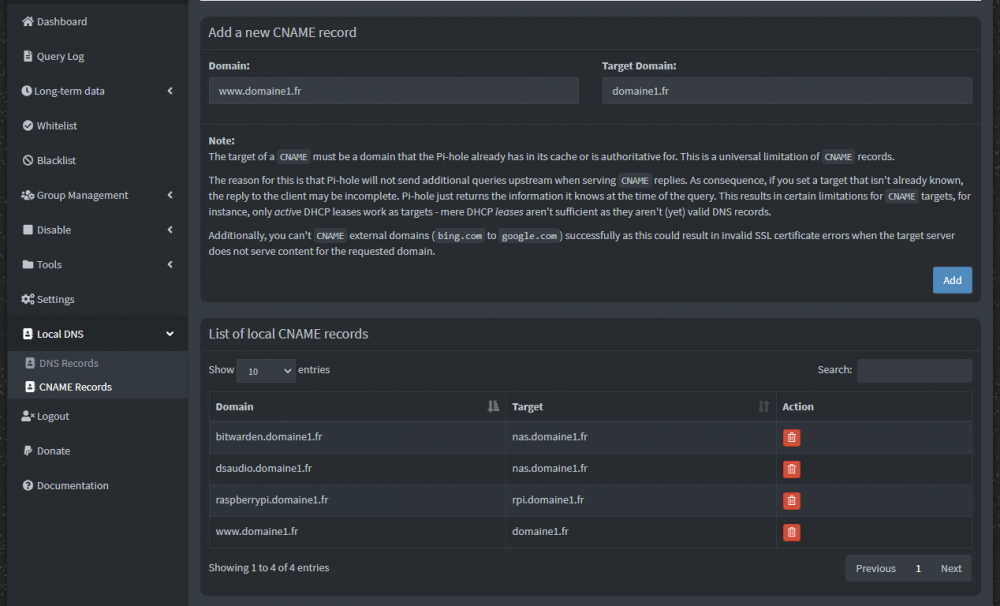

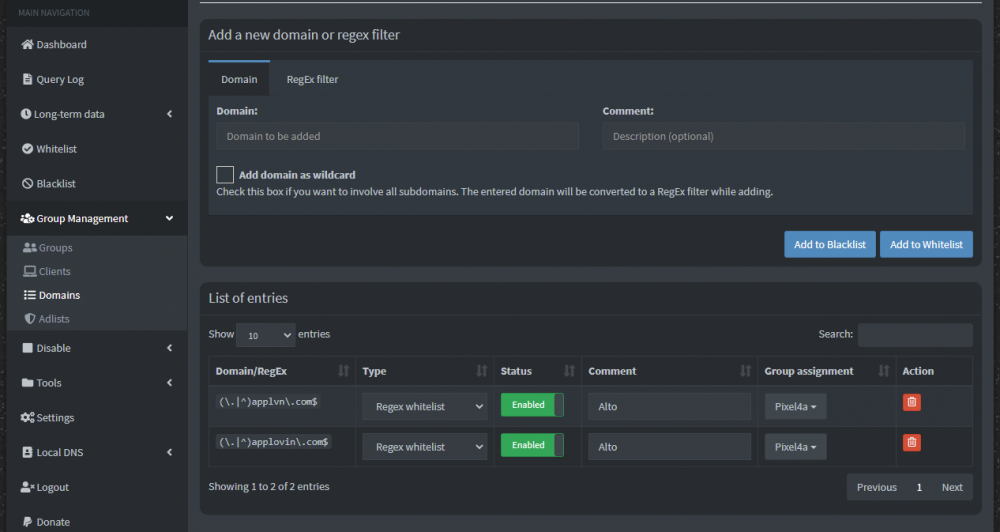

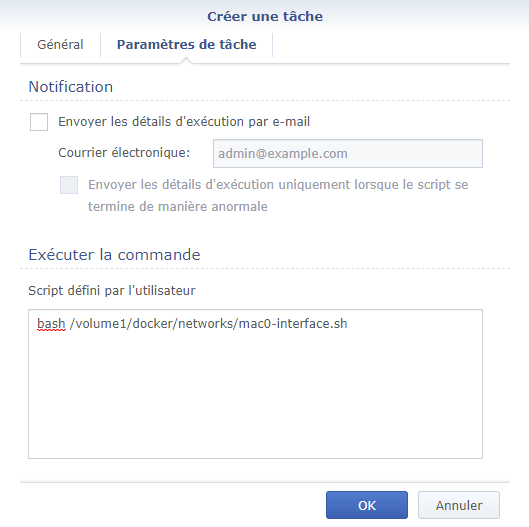

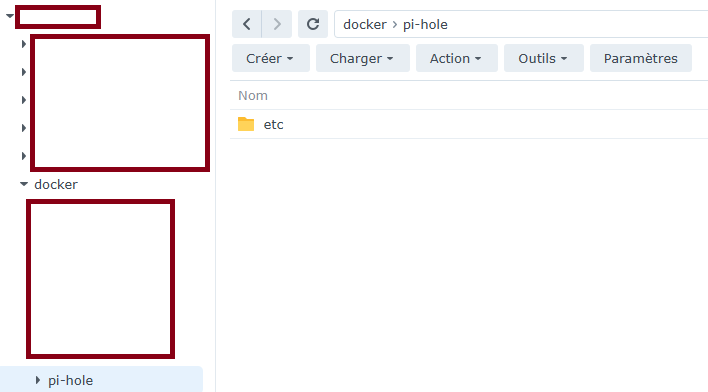

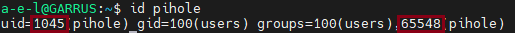

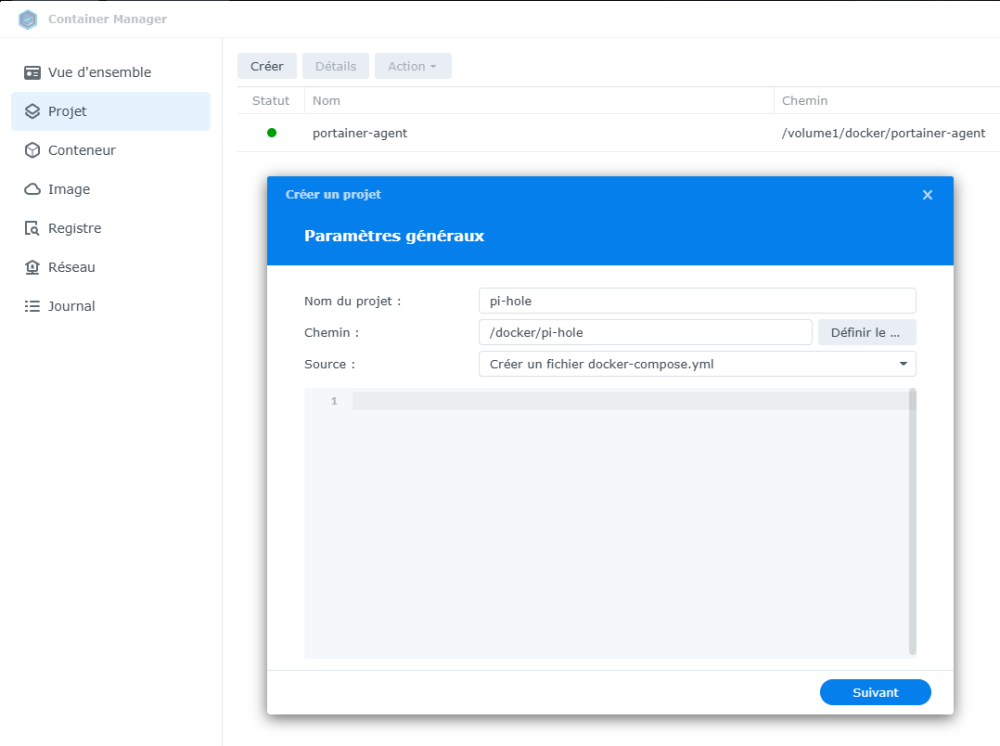

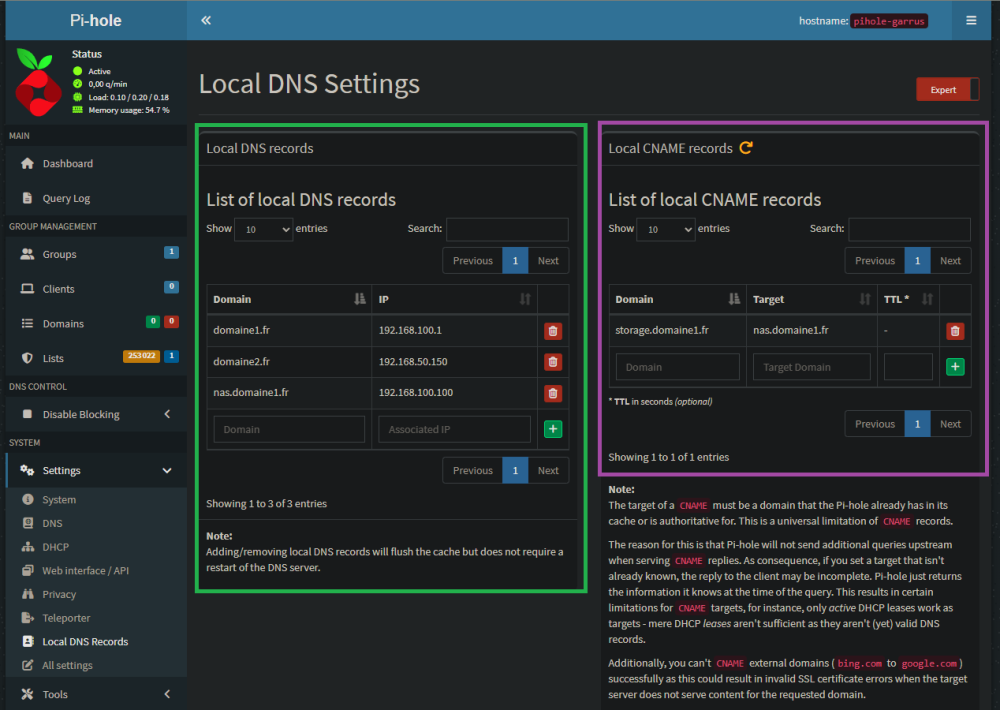

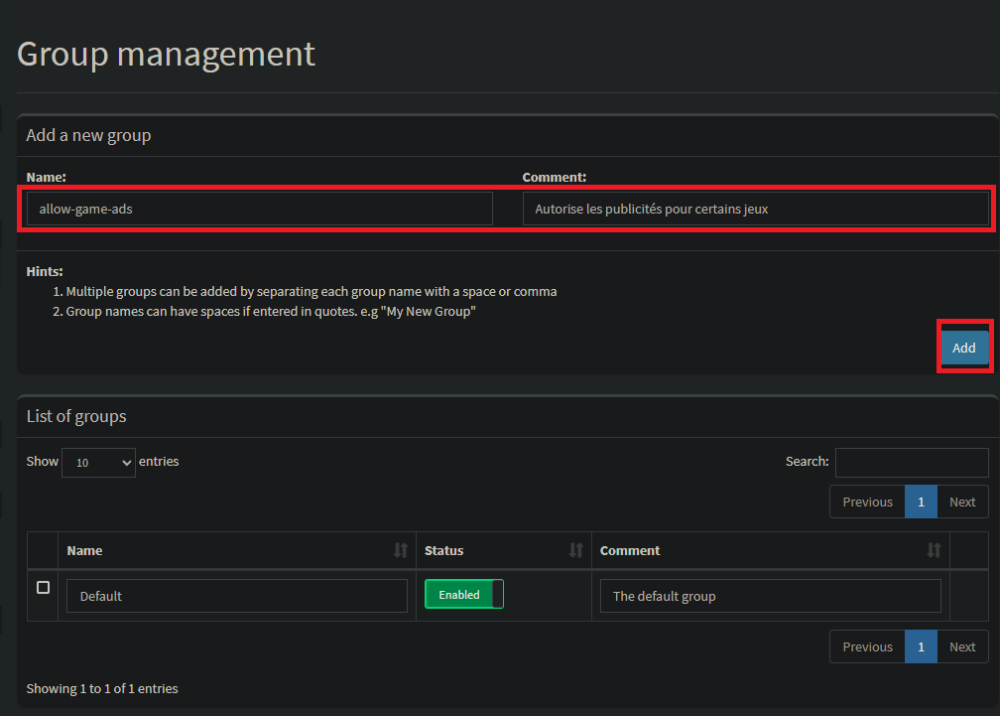

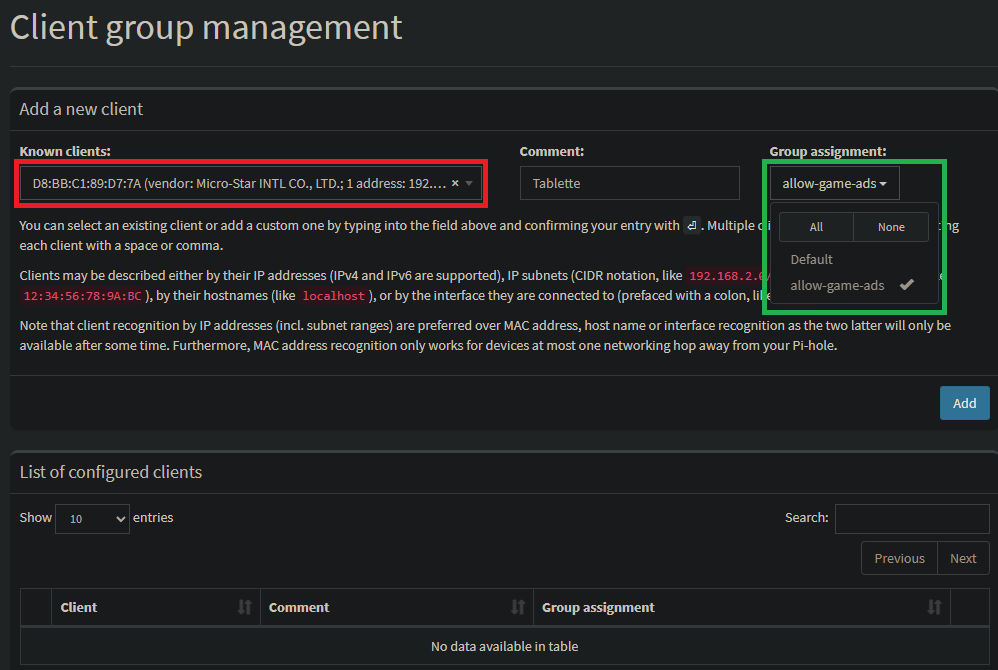

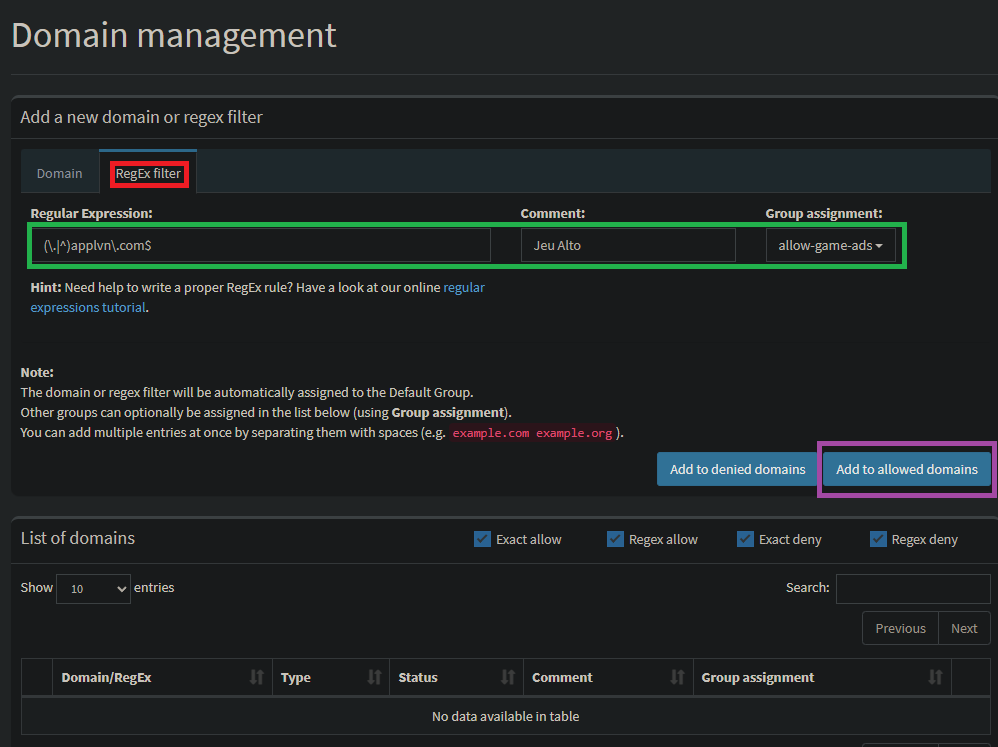

1. Préambule Pi-Hole est un logiciel libre permettant le blocage de publicités sur les périphériques qui l'utilisent en tant que serveur DNS. Il sert aussi à contrôler les données de télémétrie que vos appareils envoient, parfois (souvent ? ) de manière non-désirée. Vu que le blocage s'effectue au niveau de la résolution DNS, il a l'avantage de pouvoir s'appliquer à tous les types de périphériques, contrairement aux bloqueurs de navigateurs qui se limitent souvent aux ordinateurs. Le tutoriel sera découpé de la sorte : - STANDARD - Déploiement de Pi-Hole via Container Manager et utilisation basique - AVANCÉ - Ses différentes utilisations en tant que serveur DNS local La personnalisation du blocage suivant les périphériques 2. Prérequis Difficulté : facile-moyenne Vous devez disposer d'un NAS compatible Docker, vous pouvez en retrouver la liste mise à jour à cette adresse : https://www.synology.com/fr-fr/dsm/packages/Docker Au niveau des connaissances : Avoir une idée de ce qu'est Docker, voir tutoriel introductif. Avoir Installé le paquet Container Manager Savoir se connecter via SSH avec un utilisateur ayant des privilèges d'administrateur ou root directement, voir tutoriel. 3. Méthode d'installation Il existe plusieurs méthodes pour installer Pi-Hole, préférentiellement je conseille : l'utilisation d'un matériel dédié type Raspberry Pi quand on en a un sous la main et sur lequel il est facile de l'installer nativement, la procédure est très simplement décrite ici une machine virtuelle (avec le paquet Virtual Machine Manager, les prérequis de compatibilité étant les mêmes que pour Docker), avec une installation minimale de Debian avec 512Mo de mémoire vive et un cœur est amplement suffisante un conteneur Docker. Il faut savoir que l'utilisation via Docker demande certains ajustements, et ce pour plusieurs raisons : Pi-Hole utilise les ports 80 et 443, qui sont utilisés par DSM pour Webstation et Nginx (notamment le proxy inversé). Si le conteneur est en mode bridge, les requêtes DNS passant alors par l'hôte (le NAS) avant d'arriver au conteneur, vous verrez l'ensemble des requêtes provenant de l'IP passerelle du NAS dans le réseau bridge par défaut, donc 172.17.0.1. Ce qui posera très vite problème si on souhaite différencier le comportement de blocage pour sa tablette, pour sa TV, etc... (voir à la fin du tutoriel) On privilégiera donc l'utilisation d'un réseau macvlan, celui-ci a entre autres l'avantage de pouvoir donner une IP du réseau local à votre conteneur, par exemple 192.168.100.161, il est donc joignable par les périphériques de votre réseau comme n'importe quelle autre machine. Il y a cependant un écueil à l'utilisation d'un réseau macvlan : tous les conteneurs qui en font partie sont incapables de communiquer avec leur hôte par leur IP physique. Concrètement mon NAS sera incapable de joindre Pi-Hole, donc sa résolution DNS sera non fonctionnelle. Pour pallier ce problème, on va créer une interface virtuelle sur le NAS. En gros si la porte est fermée, on passe par la fenêtre. 🙂 C'est une manipulation très simple, qui ne survit toutefois pas à un redémarrage du NAS, on exécutera donc un script au démarrage pour recréer automatiquement cette interface. L'ensemble de cette procédure est décrite dans le tutoriel introductif, et est, par commodité, reprise dans la partie suivante. 4. Hypothèses Pour faciliter la lecture du tutoriel, on définira un certain nombre d'IP et de notations, vous devez évidemment adapter ces valeurs à votre propre installation, notamment les sous-réseaux. Les IP : de l'interface physique du NAS : 192.168.100.100 de l'interface virtuelle du NAS : 192.168.100.200 du conteneur pi-hole : 192.168.100.161 de la passerelle du réseau (votre box ou votre routeur) : 192.168.100.1 de votre serveur DNS local (si vous n'en avez pas mis en place, c'est l'IP de votre passerelle) : 192.168.100.120 Les sous-réseaux : de votre réseau local : 192.168.100.0/24 (correspond à 192.168.100.0/255.255.255.0). du réseau macvlan : 192.168.100.160/28 (correspond à une plage utilisable de 14 IP allant de 192.168.100.161 à 192.168.100.174). Voir ce site qui permet de calculer les masques. Les notations : macvlan-network : c'est le nom du réseau docker macvlan. mac0 : c'est le nom de l'interface virtuelle du NAS. ovs_eth0 : le nom de l'interface qui a pour IP l'IP physique de votre NAS, 192.168.100.100 dans notre exemple. Pour trouver le nom de l'interface en SSH : ifconfig | grep -B 1 192.168.100.100 C'est le nom qui apparaît à gauche de l'écran sur la première ligne : REMARQUE : ovs s'ajoute automatiquement au nom de l'interface lorsqu'on a activé Open vSwitch sur son NAS (automatique lors de l'installation de Virtual Machine Manager) - STANDARD - 5. Création du réseau et de l'interface virtuelle 5-A. Création du réseau macvlan On commence par se connecter via SSH avec un utilisateur admin ou root sur le NAS pour créer notre réseau macvlan. On va se placer dans le dossier partagé docker : cd /volume1/docker/ On y crée un dossier "networks" et y commencer l'édition du script : mkdir networks && cd $_ nano macvlan-network.sh S'ouvre une fenêtre dans laquelle on va pouvoir rédiger notre script, en voici un canevas : docker network create -d macvlan \ --subnet=192.168.100.0/24 \ --ip-range=192.168.100.160/28 \ --gateway=192.168.100.1 \ -o parent=ovs_eth0 \ macvlan-network Notes : subnet : correspond à votre sous-réseau local. ip-range : correspond à la portion de ce sous-réseau qu'on se réserve pour le réseau macvlan, les 14 adresses IP définies dans les hypothèses. Ces 14 IP permettront d'accueillir d'autres conteneurs éventuels. Par conséquent, la plage du serveur DHCP et du réseau macvlan ne doivent absolument pas se chevaucher ! gateway : c'est notre passerelle. parent : l'interface physique à laquelle on rattache notre réseau. _________________________ Pour sauvegarder les modifications effectuées, on fait CTRL+O, on valide en appuyant sur Entrée puis CTRL+X pour sortir de l'éditeur et revenir sur le prompt. On va maintenant régler les permissions : chmod 740 macvlan-network.sh Le script est prêt, on peut l'exécuter : bash macvlan-network.sh Si tout va bien, on obtient une suite de caractères, cela signifie que le réseau est créé. On peut vérifier en tapant : docker network ls Et vérifier qu'il apparaît bien dans la liste. En cas d'erreur dans la transcription, il suffit de supprimer le réseau malformé pour recommencer : docker network rm macvlan-network 5-B. Création de l'interface virtuelle On va créer un second script dans le dossier courant : nano mac0-interface.sh Le contenu du script : ip link add mac0 link ovs_eth0 type macvlan mode bridge ip addr add 192.168.100.200/32 dev mac0 ip link set dev mac0 address 5E:11:4F:AF:D6:D2 ip link set mac0 up ip route add 192.168.100.160/28 dev mac0 Notes : Concernant l'adresse MAC 5E:11:4F:AF:D6:D2 : c'est une adresse que j'ai choisie, sous les conditions suivantes : - Elle n'existe pas déjà sur mon hôte et sur mon réseau. - Elle respecte la base hexadécimale, les notations allant de 0 à F. - Le premier nombre doit être pair, ici 5E = 94 en base 10, c'est donc OK (vous pouvez utiliser ce convertisseur en ligne, ou faire vos divisions euclidiennes 😄). S'il est impair, vous aurez un message : RTNETLINK answers: Cannot assign requested address Merci à @bruno78 pour la précision. _________________________ On valide et on sort du fichier. On accorde les permissions : chmod 740 mac0-interface.sh On exécute le script : bash mac0-interface.sh Sauf erreur, rien n'indiquera que le script a bien fonctionné, on vérifie en tapant : ifconfig | grep -A 9 mac0 Ce qui doit donner un résultat du type : Un autre moyen de vérifier que ça a marché est de lancer Synology Assistant, l'interface virtuelle devrait dorénavant apparaître en plus de l'interface physique du NAS. 5-C. Création de la tâche de rétablissement de l'interface virtuelle au redémarrage Comme dit plus avant, cette interface ne persiste pas au redémarrage du NAS, on va pour cela définir une tâche planifiée, il faut aller dans DSM -> Panneau de configuration -> Planificateur de tâches -> Créer -> Tâche déclenchée : Puis on valide. REMARQUE : Lorsqu'on stoppe docker, ou qu'on le met à jour, l'interface disparaît également. La tâche n'étant lancée qu'au démarrage, vous devrez réexécuter la tâche manuellement pour rétablir l'interface. 6. Création des volumes On va dans Filestation, puis dans le dossier partagé docker et on y crée un dossier pi-hole et son sous-dossier etc Ainsi, même si le conteneur est supprimé, les données seront conservées. 7. Création d'utilisateurs et groupes dédiés et octroi de propriété Nous allons créer un utilisateur ainsi qu'un groupe dédié. Dans DSM : Panneau de configuration -> Utilisateur et groupe -> : Groupe -> Créer : Nom : pihole Description : Exécute le conteneur Pi-Hole Autorisations dossiers partagés : Aucun accès pour tous les dossiers sauf docker (Lecture/Ecriture) et homes (on ne coche rien) Autorisation applications : Tout refuser Utilisateur -> Créer : Nom : pihole Appartient au groupe : pihole Tout le reste est issu des permissions liées au groupe En SSH, nous allons noter les uid et gid de notre utilisateur et groupe nouvellement créés, nous en aurons besoin pour personnaliser notre fichier compose : REMARQUE : les valeurs ci-dessus sont propres à votre installation, ne les recopiez pas bêtement ! 8. Configuration et initialisation 8-A. Création du projet Dans un premier temps, supprimez toute image pré-existante de Pi-hole dans Container Manager. Image -> clic droit sur l'image -> Supprimer Puis on crée un projet pi-hole dans Projet : 8-A-1. Fichier compose Dans le champ texte, on copie les données suivantes : services: pi-hole: image: pihole/pihole container_name: pi-hole hostname: pi-hole # A decommenter si Pi-hole est aussi votre serveur DHCP (non recommande) #cap_add: #- NET_ADMIN networks: macvlan-network: ipv4_address: 192.168.100.161 environment: # General - ADMIN_EMAIL=xxx@yyy.zzz - TZ=Europe/Paris # Exemples : IP de dns0.eu et Quad9 # Si vous avez un serveur DNS en plus de Pi-hole - renseignez juste l'ip locale de ce dernier - FTLCONF_dns_upstreams=193.110.81.0;9.9.9.9 - FTLCONF_dns_reply_host_IPv4=192.168.101.161 - FTLCONF_dns_queryLogging=true - FTLCONF_dhcp_active=false - FTLCONF_dns_dnssec=false - FTLCONF_dns_bogusPriv=true - FTLCONF_dns_domainNeeded=true - FTLCONF_dns_listeningMode=all - FTLCONF_dns_interface=ovs_eth0 # Pihole UID et GID - PIHOLE_UID=1045 - PIHOLE_GID=65548 # Conditional forwarding # 192.168.100.0/24 : le sous-reseau local # 192.168.100.xxx : voir paragraphe CONDITIONAL FORWARDING # ndd.tld : le domaine local - FTLCONF_dns_revServers='true,192.168.100.0/24,192.168.100.xxx#53,ndd.tld' # Reglages interface - FTLCONF_webserver_interface_boxed=boxed - FTLCONF_webserver_interface_theme=default-darker - FTLCONF_webserver_api_password=XXXXXXXXXXXXXXXXX volumes: - /volume1/docker/pi-hole/etc:/etc/pihole/ dns: - 127.0.0.1 - 8.8.8.8 restart: unless-stopped networks: macvlan-network: external: true REMARQUES : Il est important de respecter l'indentation (l'alignement des paramètres). Si vos serveurs publiques définis dans FTLCONF_dns_upstreams prennent en charge DNSSEC, vous pouvez passer cette dernière variable à true. On a défini ici 2 serveurs publics différents, pour limiter les risques d'indisponibilité (merci à @Einsteinium pour sa suggestion). Ce fichier permet de définir dès le lancement avec précision la valeur de la plupart des paramètres, pour la liste exhaustive de toutes les variables d'environnement disponibles, consultez cette page. On choisit un mot de passe pour la variable FTLCONF_webserver_api_password 8-A-2. Conditional forwarding Si vous pouvez vous contenter de l'affichage des IP au lieu des noms d'hôte des périphériques, vous pouvez vous abstenir de définir la variable d'environnement FTLCONF_dns_revServers dans le fichier compose. Sinon : 8-B. Finalisation du projet On clique sur Suivant deux fois, le projet se crée et va démarrer automatiquement. On peut ensuite se rendre sur l'adresse IP du conteneur http://192.168.100.161/admin, si tout va bien on arrive sur la page d'accueil de Pi-Hole. On utilise le mot de passe défini dans dans la variable d'environnement 9. Résolution locale L'étape ultime, mais la plus importante, est de faire en sorte que votre serveur DHCP envoie à ses clients l'adresse IP de Pi-hole comme serveur DNS primaire. Pour le vérifier, il suffit de taper dans une invite de commande Windows par exemple : nslookup nas-forum.com Si les deux premières lignes du résultat sont équivalentes à : Serveur : pi.hole Address: 192.168.100.161 Félicitations, votre Pi-Hole est fonctionnel ! Pour vérifier que le blocage de publicités est actif, essayez d'aller sur http://doubleclick.net, si le nom de domaine ne peut être résolu, c'est que Pi-Hole a filtré la demande (veillez à désactiver tout bloqueur de pubs intégré au navigateur en amont). Quid du serveur DNS secondaire ? Bien qu'il puisse être rassurant d'envoyer comme serveur DNS secondaire l'IP d'un serveur DNS publique, pour qu'en cas d'indisponibilité de Pi-Hole, la résolution DNS globale soit toujours active sur le votre réseau local, il arrive qu'un périphérique préfère s'adresser au DNS secondaire plutôt que primaire, et dans ce cas-là les requêtes n'étant accessibles que localement échoueront. Pour éviter ces désagréments, on peut mettre en place un deuxième serveur Pi-Hole sur un périphérique simple comme un Raspberry Pi, une machine virtuelle sur un autre serveur ou un autre NAS compatible Docker si on en possède un. La suite s'adresse aux utilisateurs souhaitant pousser plus avant la configuration de Pi-Hole. - AVANCÉ - 10. Modes d'utilisation 10-A. Pi-Hole + serveur DNS local + serveur DHCP Ce point n'est pas abordé dans le tutoriel, je ne trouve pas ça prudent de laisser un conteneur du NAS gérer le serveur DHCP, c'est beaucoup moins stable qu'un périphérique dédié comme un routeur, avec une installation native. Et sans DHCP, vos périphériques ne pourront non seulement pas discuter entre eux, mais pas accéder à Internet non plus. 10-B. Pi-Hole + serveur DNS local Dans le cas où vous avez déjà un serveur DNS local actif sur votre NAS ou tout autre périphérique, vous pouvez placer Pi-Hole en amont du serveur DNS local. Il faudra alors donner comme valeur à la variable d'environnement DNS1 l'IP de l'hôte du serveur DNS. Si vous avez une redondance de serveurs DNS local, pensez à compléter DNS2 de manière analogue. Vos périphériques interrogeront d'abord Pi-hole, qui transmettra ensuite la requête à votre serveur DNS local, lui-même transmettra aux redirecteurs que vous lui avez précisés si la requête n'est pas résoluble localement. Périphérique -> Pi-Hole -> Serveur DNS local -> Serveur publique "upstream" ATTENTION : Si vous utilisez un serveur DNS sur l'hôte même (par exemple DNS Server), il faut utiliser l'IP virtuelle du NAS, pas son IP physique habituelle (merci à @anorec). 10-C. Pi-Hole en tant que serveur DNS local 10-C-1. Ajout des enregistrements Il est possible d'utiliser directement Pi-Hole comme résolveur DNS local. C'est extrêmement pratique si vous n'avez encore mis aucune résolution locale en place (avec DNS Server par exemple). ATTENTION : Pi-Hole n'est pas en mesure d'être source d'autorité pour une zone publique, il faut pour cela passer par exemple par des logiciels comme BIND ou DNS Server de DSM, qui n'en est qu'une surcouche. Pour se faire on se rend sur la page d'accueil de Pi-Hole, on se connecte en cliquant sur Login, on utilise le mot de passe précédemment défini dans le fichier compose. Dans le menu latéral System -> Settings -> Local DNS records, deux colonnes apparaissent : Local DNS Records et Local CNAME Records : Le premier permet de définir les enregistrements A pour le domaine et les périphériques de votre réseau. Le second permet de définir des alias pour les domaines précédemment définis. Une image est plus parlante qu'un long discours : Notes : Depuis mon réseau local, taper domaine1.fr dans mon navigateur m'amènera sur l'IP de ma passerelle. Si ma box ou mon routeur expose son interface sur le port 80, j'arriverai dessus. J'ai volontairement donné à domaine2.fr une IP inexistante sur le réseau, Pi-Hole ne vous indiquera aucune erreur, il se contente de vous indiquer la direction, même s'il y a un fossé trois mètres plus loin. 😉 C'est votre navigateur qui y sera confronté et vous renverra une erreur. nas.domaine1.fr pointe sur mon NAS, sur lequel par exemple je pourrais utiliser un proxy inversé. J'ai également ajouté un alias, qui permet de faire pointer storage.domaine1.fr vers mon NAS (nas.domaine1.fr) REMARQUE : La seule règle doit être que la cible de l'enregistrement CNAME (le contenu de la colonne Target) doit avoir été préalablement définie dans la partie DNS records. Le rafraichissement de la zone se faisant à chaque nouvel ajout, il faut qu'il soit valide. 10-C-2. Vérification On peut vérifier par acquis de conscience que la résolution est bien effective, on lance une invite de commande depuis son ordinateur, et on peut taper quelques commandes pour vérifier les IP renvoyés : nslookup domaine1.fr 192.168.100.161 nslookup domaine2.fr 192.168.100.161 nslookup nas.domaine1.fr 192.168.100.161 nslookup storage.domaine1.fr 192.168.100.161 Si tout est ok, les IP renvoyées doivent correspondre à ce qui a été paramétré dans Pi-hole. 11. Blocage différencié Un des gros avantages de Pi-Hole face à la concurrence est la possibilité de créer des groupes de périphériques pour lesquels on peut personnaliser les listes de blocage, ou même désactiver Pi-Hole complètement. Ou a contrario d'être beaucoup plus restrictif. Quelques exemples concrets : Jeux mobiles : certains jeux gratuits nécessitent de visionner des vidéos pour pouvoir continuer de jouer. Il y a des grandes chances que Pi-Hole bloque ces publicités et altère en conséquence votre expérience de jeu. Il n'est pas rare qu'on souhaite contrôler strictement ce que du matériel domotique (caméra, détecteur, etc...) peut envoyer sur la toile. En ajoutant certaines listes de blocage pour cette catégorie d'équipements, on peut avoir la maîtrise des données transférées sans pour autant générer un nombre importants de faux-positifs sur les autres périphériques du réseau. On peut laisser actif Google Shopping pour madame. 🙂 C'est dans l'onglet Group Management -> Groups que ça se passe, j'y crée un groupe spécifiques aux publicités pour certains jeux : REMARQUE : LaPas d'espace dans le nom du groupe, sinon ça créera un groupe par mots 😉 Si je clique sur Enabled, la valeur passera à Disabled et Pi-Hole sera désactivé pour ce groupe, les requêtes seront directement transmises au(x) redirecteur(s). Dans Clients, je peux choisir dans la liste déroulante Known clients un des périphériques vus par Pi-Hole par son adresse MAC (ainsi que l'IP et éventuellement le nom d'hôte s'il en a connaissance). Il faut également choisir à quel groupe le périphérique appartient dans la cellule Group assignment puis appuyer sur Add : Dans Domains, je peux ajouter des domaines (liste blanche ou noire) manuellement (avec ou sans wildcard), ici j'utilise une chaîne regex pour autoriser certaines publicités pour un jeu installé sur mon smartphone : Dans le dernier sous-menu Adlists, je n'ai rien touché aux listes, j'ai laissé celles par défaut pour tous mes périphériques : MàJ : 12/07/2025

-

JBPowerslide -Présentation + questions de noob !

.Shad. a répondu à un(e) sujet de JBPowerslide dans Présentation

Salut ! Bienvenue parmi nous, je te propose de scinder ton message entre ta présentation et les questions, tu peux d'ailleurs les mettre dans un sujet dédié dans la catégorie du forum "Questions avant achats". -

Welcome !

-

T'as regardé sur leur Github ? Peut-être le signaler si aucune trace du même problème.

-

Oui, aucune idée si ça marchera par contre. 😄

-

Essaie peut-être d'ajouter des guillemets entre les crochets.

-

Salut et bienvenue parmi nous ! Ma famille est originaire de Saint-Jean-de-Maurienne 🙂

-

Dans l'onglet Field, ce sont les valeurs globales, ce qui est pris si pas d'override spécifique. Rien ne t'empêche d'ajouter des couleurs de thresold personnalisées. Je trouve ça très logique au contraire, je reconnais que c'est plus complexe qu'avant, surtout la partie avec les transformations, mais je trouve ça mieux foutu. Ca demande pas mal d'adaptation par contre j'en conviens.

- 1449 réponses

-

1

-

- snmp

- monitoring

-

(et 1 en plus)

Étiqueté avec :

-

Je te montrais surtout le Cell Background Mode en bas de mon impression d'écran.

- 1449 réponses

-

- snmp

- monitoring

-

(et 1 en plus)

Étiqueté avec :

-

- 1449 réponses

-

- snmp

- monitoring

-

(et 1 en plus)

Étiqueté avec :

-

Ca marche très bien CardDAV, personnellement je n'utilise pas celui du NAS mais Sabre dont les fonctionnalités sont plus poussées via Docker. Mais celui du NAS est très simple à mettre en place. 🙂 👌 Bienvenue parmi nous !

-

Utilise la 3ème colonne dans ton panneau latéral "Overrides", tu choisis la bonne colonne, et tu appliques tes value mappings : Je viens de tester chez moi ça marche.

- 1449 réponses

-

- snmp

- monitoring

-

(et 1 en plus)

Étiqueté avec :

-

Ca dépend de la fluidité que tu en attends, je doute que faire tourner un jeu soit dans les cordes de ce que peut faire un NAS comme ceux de Synology. Ce n'est clairement pas l'utilisation qui est prévue pour ce genre de périphérique. Tu as plus vite fait d'utiliser un mini-pc type NUC (version gaming avec CG) si le facteur de forme est important. Ou une vieille tour qui traine. Un DS720+ ou DS920+ ferait l'affaire. Si tu veux juste transcoder, plutôt que de changer le NAS, tu peux acheter une Shield Pro, tu as moyen d'installer Plex ou Emby en versions serveurs, et c'est la Shield qui fera le transcodage (sans suer) pour tes clients, les données étant montées via Samba depuis ton NAS.

-

Bienvenue parmi nous. 😉

-

https://nickjanetakis.com/blog/docker-tip-23-docker-compose-vs-docker-stack Premier résultat Google hein !

-

[Résolu] Accessibilité du NAS par le nom de domaine (Proxy Reverse)

.Shad. a répondu à un(e) sujet de PatrickBt dans Installation, Démarrage et Configuration

Si tu mets ton IP publique ça ne passe pas par le proxy inversé, forcément, car celui-ci se base sur le nom de domaine pour faire ses redirections. Pour ton problème je vois mal comment t'aider plus personnellement, il faudrait voir en détail chaque point de ta configuration.

.png.c1ce62910554a5e8a2915ffddd97fe16.png)