Classement

Contenu populaire

Affichage du contenu avec la meilleure réputation depuis le 06/12/25 dans toutes les zones

-

Oui. Si les plages sont identiques (votre cas), toute requête locale qui peut être résolue localement ne passera pas le VPN. C'est un point important à vérifier lorsqu'on met en place un service VPN : s'assurer que les plages d'IP serveur/client sont différentes. Pour éviter cela, il faut en changer et choisir de préférence des plages autres que 192.168.0.0/24, 192.168.1.0/24, et 192.168.254.0/24 qui sont celles utilisées par défaut par les opérateurs.1 point

-

1 point

-

La liste n'est plus mise à jour car il s'agit d'un ancien modèle. Et les disques ne sont plus commercialisés pour bon nombre d'entre eux. Les deskstar sont des Hitachi. Ce sont en général de très bons disques mais depuis leur rachat par WD, j'aurais tendance à penser que les gammes s'harmonisent.... Les anciens NAS sont assez tolérants sur les disques, beaucoup plus en tout cas que les derniers modèles. Je ne peux que vous suggérer de vous tourner vers des disques qui sont compatibles avec des NAS séries J ou standards plus récents que le votre. Et surtout, ne prendre que des disques en techno CMR (pas de SMR !).1 point

-

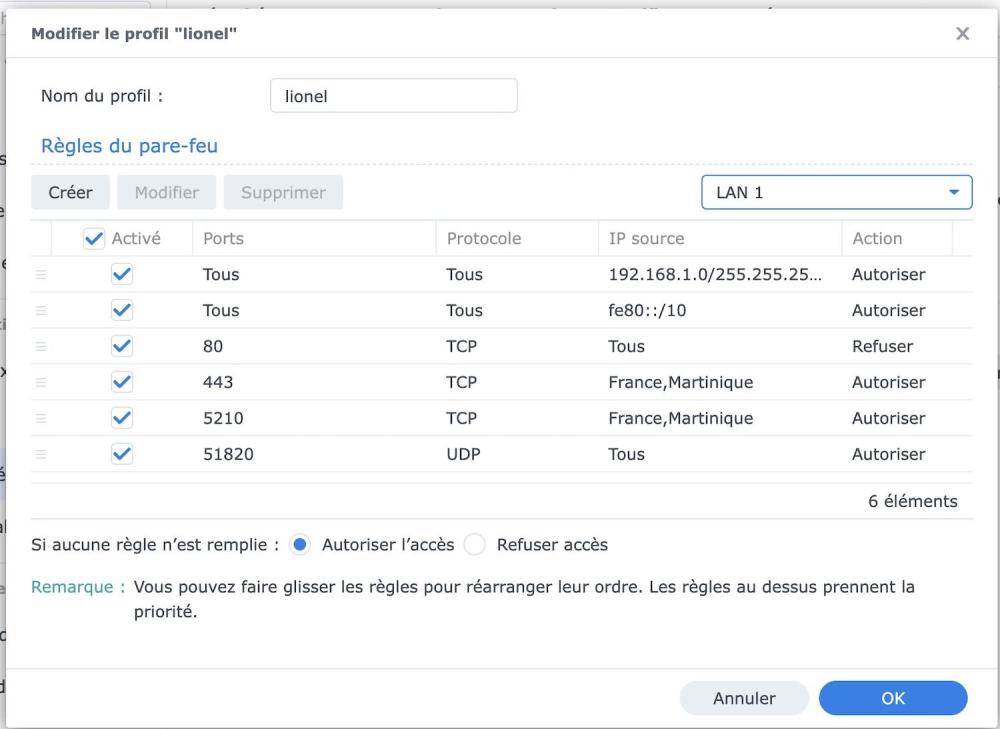

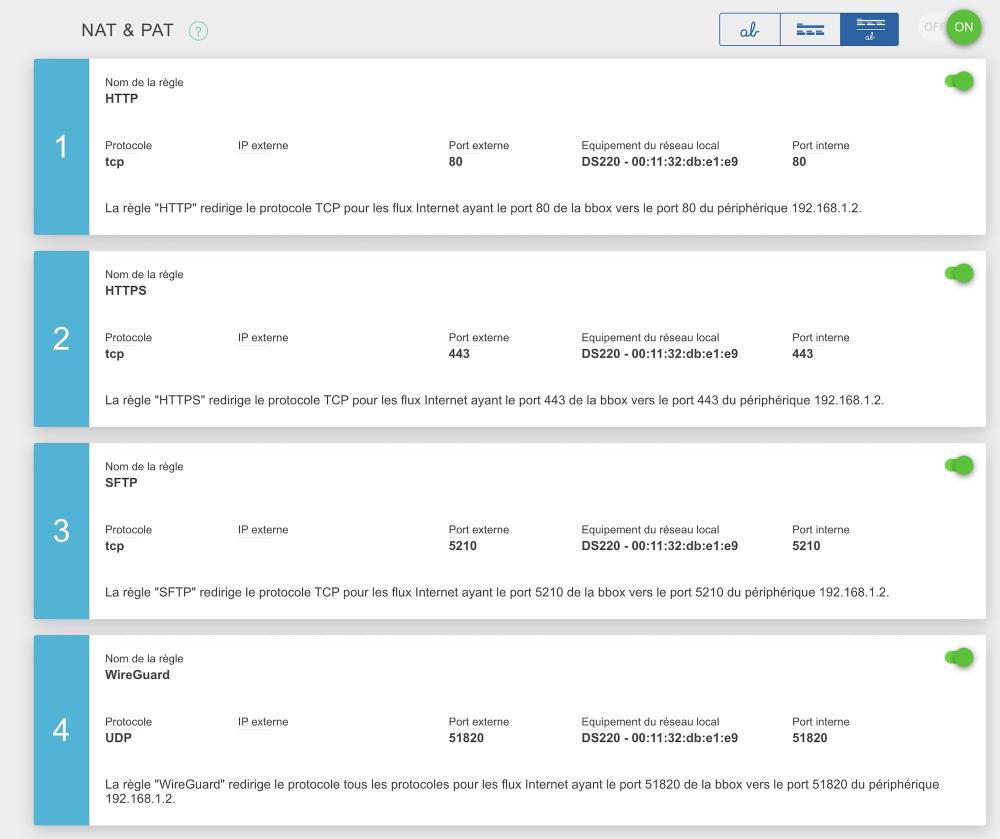

Pour que ça fonctionne avec un nom de domaine au travers de wireguard ou de n'importe quel autre VPN, il faut qu'il y ait une résolution locale de l'URL et un reverse proxy pour diriger la requête vers le service demandé, ici votre application docker. Sans cela, c'est l'adresse que vous utilisez localement qu'il faut prendre. Vérifiez aussi que Wireguard autorise toutes les IP à traverser le VPN (allowedIPs = 0.0.0.0/0). Il faut que le parefeu du NAS autorise les IPs de Wireguard (10.x.x.x/xx). Mais pas en https je présume, que ce soit localement ou à distance sauf à faire une exception. Ce qui signifie que le certificat n'est pas sollicité et/ou qu'il ne couvre pas le ndd. Pour cela, il faut mettre une règle dans le reverse proxy qui dirige https://xxxx.myds.me port 51821 vers localhost et le port de votre application docker. Ce serait d'ailleurs plus simple d'utiliser le port 443 dans le reverse proxy avec un nom de domaine dédié, par exemple : https://votreapplication/xxx.myds.me port 443 vers localhost et le port de votre application. Je vous conseille d'aller faire un tour dans la section des tutoriels et de regarder le tuto sur le serveur DNS et celui sur le reverse proxy.1 point

-

Hello, j'ai aussi fait la migration il y a quelques semaines et ça s'est très bien passé. Je vais essayer de trouver le temps de mettre à jour le tutoriel, je devrais retrouver des disponibilités à partir de fin juin...1 point

-

Et pourtant ce n'est pas ça qui coinçait mais WGUI_ENDPOINT_ADDRESS. Pour le coup j'ai fait une recherche pointilleuse dans le fichier de config afin de repérer et de corriger tous les wiregard qui pouvaient traîner. WireGuard (avec un u...) est vraiment une Rolls comparé à OpenVPN !1 point

-

J'ai parcouru le Web du Japon aux Etats-Unis sans tomber sur cette page qui est une mine d'or ! Merci @.Shad.. J'ai créé un compte sur le serveur Wireguard puis généré un QR code. L'iPhone a récupéré un tunnel à partir de ce QR code et a pu lancer une connexion. Le problème est que je n'arrive à me connecter à aucun site. Dans la page Status de Wireguard aucune connexion n'apparaît. Sous "List of connected peers for device with name wg0" rien n'apparaît. J'ai ajouté une règle pour Wireguard dans le firewall du NAS mais cela ne change rien. Je sens que je touche au but mais ce sont les derniers cent mètres qui sont les plus durs...-1 points

-

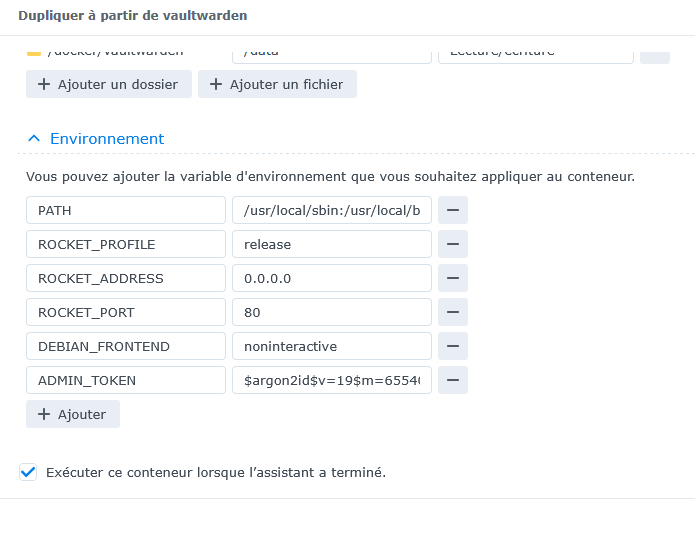

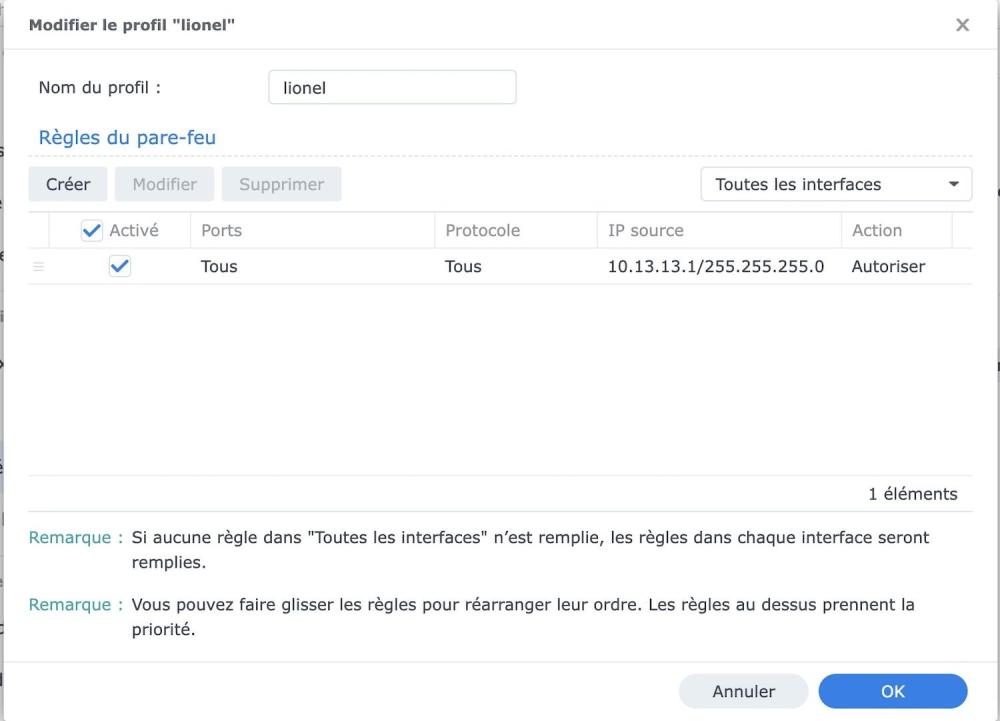

J'ai modifié en 10.13.13.1/255.255.255.0 et j'ai placé la règle dans "Toutes les interfaces" mais le problème perdure. EDITION : J'ajoute que sue le smartphone les adresses sont 10.13.13.1/32 et que le port d'écoute est 52561, je ne sais pas d'où il sort.-1 points

-

-1 points

-

Mon fichier de config est celui que j'ai posté mardi et qui se trouve en page 3 de cette discussion.-1 points

-

@MilesTEG1, puisque tu es dans un environnement Mac, as-tu pu installer Wireguard avec succès ?-1 points

-

@MilesTEG1, on se complète toi et moi,. J'ai pu installer le serveur mais n'arrive pas à me connecter depuis un iPhone. Toi, tu as pu installer un client mais pas le serveur Avec le fichier de config que j'ai publié ici je suis parvenu à faire tourner le serveur.-1 points

-

J'en ai eu assez de me prendre la tête avec ce container Wireguard, c'est pourquoi j'ai adopté WG-EASY. Mise en place rapide et simple. Tests réussis et il fonctionne sur le NAS et sur mon smartphone.-1 points

-

Je complète. Wiregard fonctionne avec wg-easy sur le NAS, sur mon smartphone mais aussi sur mon Mac connecté en 4G depuis aujourd'hui. Goodbye OpenVPN PS : On nous aurait changé les émoticons ? Je préférais ceux d'avant.-1 points

-

J'ai abandonné wg-easy et suis revenu à l'implémentation de ce tuto. Je rencontre décidément toujours le même problème, je n'arrive pas à joindre DNS Server sur son IP locale. Quand au niveau du client je modifie le serveur DNS en mettant celui de quad9 part exemple, tout rentre dans l'ordre. C'est à désespérer ! Chose étonnante bien qu’anecdotique pour le moment, lorsque le client est connecté au VPN rien n'apparaît dans la page Status de Wireguard UI et pourtant je me promène bien sur le Web. J'accède même au portail de connexion de DSM. @.Shad.j'ai placé la règle VPN dans la partie VPN du pare-feu. Je vais déplacer la règle dans la partie LAN 1 pour voir si ça change quelque chose sans trop y croire.-1 points

-

Tu n'as pas indiqué 10.6.0.2/32 dans ce champ ? Je n'ai pas indiqué le port mais juste le nom de domaine. Je vais poster mon config.yaml mais attendre un peu pour qu'il ne soit pas fondu avec ma réponse. L'histoire retiendra que j'ai été le premier à poster dans ce tuto et le premier, à ma connaissance, qui l'a mi,s en œuvre 😀-1 points

-

version: "3.6" services: wireguard: image: lscr.io/linuxserver/wireguard:latest container_name: wireguard cap_add: - NET_ADMIN - SYS_MODULE sysctls: - net.ipv4.conf.all.src_valid_mark=1 - net.ipv6.conf.all.disable_ipv6=1 - net.ipv6.conf.default.disable_ipv6=1 ports: - 51820:51820/udp - 51821:5000/tcp volumes: - /lib/modules:/lib/modules - ./config/:/config - ./custom-files/custom-cont-init.d:/custom-cont-init.d:ro - ./custom-files/custom-services.d:/custom-services.d:ro - ./db:/app/db - ./wireguard-ui:/wireguard-ui:ro environment: - PUID=100 - PGID=101 - TZ=Europe/Paris - SERVERURL=ndd.fr - SERVERPORT=51820 - PEERDNS=192.168.1.X # IP de DNS Server dans la partie serveur de Wireguard - INTERNAL_SUBNET=10.8.0.0 - ALLOWEDIPS=192.168.1.0/24,10.8.0.0/24 - LOG_CONFS=false - SESSION_SECRET=*********** - WGUI_USERNAME=cyberfr - WGUI_PASSWORD=****************** - WGUI_ENDPOINT_ADDRESS=ndd.fr - WGUI_DNS=192.168.1.X # IP de DNS Server dans la partie UI de Wireguard - WGUI_SERVER_INTERFACE_ADDRESSES=10.8.0.0/24 - WGUI_SERVER_LISTEN_PORT=51820 - WGUI_DEFAULT_CLIENT_ALLOWED_IPS=192.168.1.0/24,10.8.0.0/24 - WGUI_SERVER_POST_UP_SCRIPT=iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth+ -j MASQUERADE - WGUI_SERVER_POST_DOWN_SCRIPT=iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth+ -j MASQUERADE restart: unless-stopped-1 points

-

Merci @Mic13710 pour ces explications. Je vais approfondir ce point.-1 points

-

@Mic13710, vous aviez raison lorsque vous disiez que Wireguard doit être installé de préférence sur un serveur. Tant que je n'aurai pas un serveur ou une freebox, je me heurterai à un mur. Pourquoi Synology n'est-il pas fichu de sortir des routeurs multi-gig, ce que fait QNAP ? Parce que, quitte à me répéter, il est complètement idiot de disposer de ports 2,5 Gb/s sur la fbreebox et de placer un routeur mono-gigabit en DMZ. Franchement, je m'interroge. Il aurait été si simple que Synology propose un paquet Wireguard. Mais son noyau est trop ancien pour cela !-1 points

-

C'est normal parce que pour accéder à une adresse en https, il faut disposer d'un nom de domaine. Éventuellement celui fourni par Synology. L'accès est sous la forme https://ndd.fr:5001. Et c'est encore différent si tu utilises un proxy inversé mais on s'éloigne du sujet.-1 points

-

Si on peut utiliser un PC ou un Mac en secours, je suis bien d'accord.-1 points

-

Essaie déjà de recevoir le code de vérification par e-mail afin de l'utiliser.-1 points

-

Mais alors pourquoi USER2 tenterait de se connecter en SMB1 et pas USER1 ? Les Mac sont différents ? J'ai comme toi interdit SMB1 sur le NAS. Je suis sous macOS Mojave alors que tu es sous macOS Sonoma qui est une version plus récente de l'OS or je ne rencontre pas ce problème ce qui est incompréhensible. Sauf si USER2 utilise une machine plus ancienne. Franchement, devoir passer par la magouille qui est décrite dans le document que tu cites pour interdire SMB1 sur un Mac est indigne d'Apple ! SMB1 qui est réputé peu sécurisé voire dangereux est réservé à des machines très anciennes.-1 points

-

À un moment j'ai essayé WebDAV avant de me rendre compte que ce protocole était inutilisable sur Mac et maintenant j'apprends qu'il y a des problèmes avec SMB.-1 points

-

Ça devient une histoire de fou ! Méfie-toi, tout dépend peut-être de l'âge du capitaine 😇 Moi, j'aurais laissé tomber depuis belle lurette. Bon courage !-1 points

-

Pourquoi n'as-tu pas commencé par là comme je te l'ai suggéré ?-1 points

-

Merci pour le retour. Concernant le mot de passe, le Conseiller de sécurité ne signalait rien ?-1 points

-

Tu as raison @PiwiLAbruti, la recherche qui trouve DS220J aurait dû également trouver synology_geminilake_220+.pat or ce n'est pas le cas.-1 points

-

Bonjour @Crashou, On ne traite sur le forum que des VPN gérés par DSM (OpenVPN et autres). Pour ton problème il vaudrait mieux que tu t'adresses à NordVPN directement.-1 points

-

Ce n'est pas normal mais depuis qu'Apple souffre de paranoïa tout est possible. C'est une composante de SAMBA en effet. Qui permet le partage de fichiers et d'impression avec des environnements Windows. Je ne l'ai pas chez moi. Je passe la main à quelqu'un qui connait mieux Drive.-1 points

-

Quand je tape 192.168.1.X sur le smartphone, je vois une instruction "Redirect?" qui s'ajoute à l'URL que je viens de rentrer.-1 points

-

Je n'ai pas essayé. Et j'ajoute qu'un gestionnaire de mots de passe comme Vaultwarden simplifie bien la vie.-1 points

-

@StéphanH, c'est ce que je fais pour Vaultwarden. Une première tache s'exécute un peu avant la sauvegarde. Une seconde tache s'exécute après la sauvegarde mais il faut avoir une idée de sa durée pour qu'elle s'exécute vraiment après. De plus, c'est une option, le disque USB externe sur lequel la sauvegarde a été effectuée est démonté.-1 points

-

Il y a quelque temps j'ai été confronté au même problème que @firlin. J'ai bien vu que j'étais très proche du volume total disponible mais je n'ai pas trouvé comment supprimer certaines copies d'écran pour faire le ménage.-1 points

-

C'est normal car ton IP publique a changé. Pense à répercuter la modif chez ton registar (OVH ou autre) dans les enregistrements AA. Il faut également demander à Free de te fournir une IP Full Stack afin de pouvoir disposer de tous les ports. La demande se fait dans ton espace client. Tu as oublié de passer par la case PRÉSENTATION qui permet de mieux connaître ton niveau de connaissance et ton environnement matériel. Certains y sont sensibles mais il n'est pas trop tard pour bien faire.-1 points

-

As-tu consulté ce tuto ? Et en particulier le chapitre "Pare-feu - Accès locaux". Là encore tout dépend des réglages du pare-feu et je te renvoie au même tuto. Ton pare-feu est sans doute trop laxiste.-1 points

-

Il n'y a pas de tuto sur le sujet à ma connaissance. J'ai par contre décrit la démarche dans un de mes tutos. En général les tutos consacrés à Docker ou Container Manager décrivent la marche à suivre.-1 points

-

J'ai déjà eu ce genre d'expérience mais dans ce cas les commandes se font sur le smartphone ce qui n'est pas franchement pratique. Sur le Sangean en UPnP/DLNA tout se passe au niveau de la radio.-1 points

-

Bienvenue sur le forum @Philippe49 ! Depuis que j'ai un NAS je ne sais plus ce que sont les GAFAM et à quoi ils servent 😀-1 points

-

Bienvenue sur le forum @Marie-Antoinette ! Et n'hésite pas à parcourir les tutoriels qui sont une mine d'information.-1 points

-

-1 points

-

-1 points

-

On ne peut pas deviner que tu n'as pas les droits nécessaires pour créer les. dossiers et, partant de la, ta question n'a aucun sens ! D'où l'intérêt de passer par le forum PRÉSENTATION pour décrire ton environnement.-1 points

-

Avec ce tuto dans le forum: https://www.nas-forum.com/forum/topic/53328-tuto-vpn-server/#comment-1319305473-1 points

-

Rien n'est moins sûr. Le plus simple est d'utiliser les sauvegardes effectuées avec HyperBackup si tu en as.-1 points

Ce classement est défini par rapport à Bruxelles/GMT+02:00