Classement

-

Mic13710

Les Modos34Points12311Compteur de contenus -

PiwiLAbruti

SynoCommunity30Points8794Compteur de contenus -

Lelolo

Les Modos13Points4117Compteur de contenus -

StéphanH

Membres10Points4709Compteur de contenus

Contenu populaire

Affichage du contenu avec la meilleure réputation depuis le 05/19/25 dans toutes les zones

-

[TUTO] [Docker - macvlan] Pi-Hole (V6)

Refonte du tutoriel pour la V6, amélioration du fichier compose et mise à jour des impressions d'écran.3 points

-

[firmware migration] Installation du firmware Qnap (QTS) sur NAS Fujitsu Celvin via SSH

Installation du firmware Qnap (QTS) sur NAS Fujitsu Celvin via SSH Rappel: La majorité des serveurs NAS Fujitsu Celvin sont fabriqués par QNAP (Produits OEM ou Co-branding) ce qui signifie que les modèles Fujitsu sont des versions reconditionnées de modèles QNAP, avec un design légèrement modifié (logo, couleur) et un firmware spécifique. Le firmware de Fujitsu (Celvin OS) est très proche de celui de Qnap (QTS). Fujitsu assure la totalité des services comme pour tous produits Fujitsu: Support client, mise à disposition de mises à jours et d'applications qui lui sont propres, même si elles sont identiques à celles du Qnap. Parfois Fujitsu ne fait que changer le nom de l'application. Fujitsu dispose de ses propres serveurs pour les mises à jours et pour "app center". Pourquoi migrer de Fujitsu à Qnap? Fujitsu a cessé le support des NAS CELVIN. Par exemple les NAS sortis entre 2009 et 2012 ne sont plus pris en charge par Fujitsu depuis 2018. En 2025, Fujitsu a arrêté le serveur d'app center, Plus aucune application n’apparaît dans le magasin d'applications. La seule manière d'installer des applications est l'installation manuelle. En 2020 Fujitsu et Qnap ont décidé que Qnap poursuive le support pour les NAS concernés. Une fois le NAS migré, il est pris en charge par Qnap et bénéfice de tous les services et supports de Qnap. La migration permet de bénéficier des mises à jours de sécurité du firmware Qnap. Elle permet de retrouver un app center fonctionnel et permet d'installer les anciennes applications qui y sont proposées. Même chez Qnap, pour le vieux matériel certaines applications ne bénéficient plus de mise à jours, ce qui limite de l'utilisation des applications officielles. Mais beaucoup d'applications non officielles sont disponibles en paquets (qpkg), notamment sur le site myqnap.org. L'intérêt de la migration est essentiellement d'obtenir les mises à jours de sécurité de QTS. Pour bénéficier d'applications récentes, l’utilisation d'applications tiers est la meilleurs solution. Comment migrer? En accord avec Qnap, Fujitsu propose pour certains modèles une méthode automatisée par l'installation d'un paquet officiel (qpkg) qui permet d'installer le firmware QNAP (QTS) à la place de celui de Fujitsu par l'interface de gestion du NAS comme si on faisait une simple mise à jour. Le paquet modifie tout simplement le nom du modèle du NAS pour que la mise à jour vers le firmware équivalent de chez Qnap fonctionne Les modèles concernés sont les suivants:Q805, Q905, QR806, QR1006, QE705, QE805, QE707, QE807. L'autre moyen de migrer est d'utiliser la méthode manuelle par SSH présentée ici. Pour les modèles qui ne bénéficient pas de la méthode automatique, SSH est la seule méthode possible. Migration manuelle par SSH: Prérequis: Avoir un NAS fonctionnel: Avec au moins un disque dur configuré dans le NAS, qu'il soit accessible depuis votre PC avec l'interface de gestion Web et avec accès aux dossiers partagés depuis votre PC. A savoir: Les systèmes d'exploitation des NAS Qnap (et Fujitsu), sont basés sur un noyaux Linux. Vous y retrouverez donc des programmes et structures similaires. Il est même possible d'installer une distribution Linux comme Debian sur le NAS. La méthode SSH utilise une procédure d'installation manuelle du firmware fournie par Qnap. Elle est réservée aux utilisateurs avertis, car elle permet d'installer un firmware dont le nom de modèle ne correspond pas à celui installé sur le NAS. Il faut être sûr d'avoir le firmware du modèle Qnap correspondant à votre NAS Fujitsu. Si vous installez le mauvais firmware, vous pouvez rendre votre NAS inutilisable! Vérifiez bien sur le site de Qnap si les caractéristiques sont les mêmes que votre modèle Fujitsu. Après installation, le nom de modèle de votre NAS sera celui de Qnap, il sera reconnu comme tel par Qnap et app center proposera les applications compatibles avec votre modèle. Vous trouverez des ressources (Aides - How to) en français sur le site de QNAP https://www.qnap.com/fr-fr/how-to/search Il existe un wiki plus complet en anglais https://wiki.qnap.com/wiki/Main_Page Procédure: Télécharger le firmware QNAP correspondant à votre modèle. Le firmware se présente comme une image de disque (.img) qui est compressée au format zip (.zip): Allez dans le Centre de téléchargement QNAP: https://www.qnap.com/fr-fr/download Sous "Type de produit", sélectionnez "NAS / Extension". Sous "Baie", sélectionnez le nombre de baies de lecteur pour votre NAS. Sous "Modèle", sélectionnez le nom du modèle Qnap correspondant à votre NAS Fujitsu. Dans la section "Télécharger les éléments", cliquez sur "Système d’exploitation". La liste qui apparait est celle du firmware (Système d'exploitation) avec le plus récent en haut. Téléchargez le fichier en cliquant sur le lien dans la colonne "Lien de téléchargement". Décompressez le fichier zip. Copiez le firmware dans le dossier Public du NAS: Vous pouvez renommer le ficher image (.img) que vous venez de décompresser. J'ai effectué la migration d'un Q703. Je prends donc ce modèle comme exemple. J'ai renommé le ficher image en "TS-221.img". Remplacer "TS-221.img" par le nom que vous avez choisi dans le reste du tutoriel. Par l'explorateur de fichiers de votre système, copiez le fichier image dans le dossier Public du NAS. Autoriser la connexion SSH dans le NAS: SSH, pour Secure Shell, est un protocole de communication réseau qui permet d’établir une session chiffrée entre deux machines, typiquement un client et un serveur. Si la connexion au NAS par SSH n'est pas activée, vous devez l'activer soit par l'interface du NAS, soit avec Qfinder. Si besoin aller voir l'aide QNAP: https://www.qnap.com/fr-fr/how-to/faq/article/comment-acc%C3%A9der-%C3%A0-mon-nas-qnap-en-utilisant-ssh Accédez à votre NAS avec SSH: Vous devez ouvrir une console (un terminal) prenant en charge SSH. Sous MacOS et Linux, cette fonctionnalité est généralement activée par défaut. Sous Windows, elle n'est pas toujours disponible. Sous Windows 10 ou 11, Vous devez activer le "client OpenSSH" dans les paramètres de Windows. Si vous ne savez pas comment faire, vous trouverez des tutos sur internet. Une fois fait, les consoles de Windows prendrons en charge SSH. Il vous suffit alors d'ouvrir une console, soit par l’invite de commandes Windows (CMD), soit par PowerShell. Sinon, vous pouvez installer un programme comme "Git Bash" ou "PuTTY". La page d'aide indiqué précédemment montre la méthode pour MacOS et pour Windows avec "PuTTY". Installer le firmware avec l'image: Dans la console que vous venez d'ouvrir, saisissez les commandes suivantes et terminez par la touche "Enrtée" pour validez (exécutez) les commandes. Vous pouvez les copier-coller. N'oubliez pas d'adapter les valeurs à votre cas (adresse IP du NAS, nom de l'image). Code: ssh Code: ssh admin@ipRemplacez « ip » par l'adresse IP de votre NAS. Le système vous demande ensuite le mot de passe. Celui par défaut est « admin ». [Par cette commande, vous vous connectez au NAS à distance en vous identifiant comme l'utilisateur "admin", comme vous le faites lorsque vous accédez à l'interface de gestion du NAS avec votre navigateur, mais ici vous le faites en ligne de commande par le protocole SSH.] Saisissez ensuite les commandes suivantes: Code: mkdir /mnt/HDA_ROOT/update[Cette commande créé le répertoire "update" dans le répertoire HDA_ROOT.] Code: rm -rf /mnt/update[Cette commande efface le contenu du répertoire "update" au cas où il ne soit pas vide.] Code: rm -f /tmp/update_process[Cette commande efface un éventuel fichier temporaire qui serait resté d'une précédente mise à jour] Code: ln -sf /mnt/HDA_ROOT/update /mnt/update[Cette commande créé un lien symbolique entre les deux emplacements.] Code: /etc/init.d/update.sh /share/Public/TS-221.img[Cette commande lance le "script" (ou programme) d'installation du firmware (update.sh) et lui indique ne nom de l'image ("TS-221.img" dans mon cas) et son emplacement (dossier Public du NAS).] Le processus d'installation se déroule et des informations apparaissent dans le terminal tout au long du processus. Le processus peut prendre un certain temps. Vous verrez apparaitre le nom du modèle d'origine du NAS, Q703 dans mon cas : "model name = Q703". Une ligne plus bas vous indiquera le nouveau nom de modèle qui sera attribué au NAS: TS-221 dans mon cas. Si tout se déroule correctement, la procédure se termine par le message : « Mise à jour terminée ». Saisissez ensuite : Code: rebootAprès le redémarrage, qui est assez long, vous trouverez la nouvelle interface sous QTS en vous connectant au NAS avec votre navigateur ! Dans mon cas, tout était intact : mes applications et mes données étaient toujours présentes. [Pour information, après la migration j'ai voulu faire une réinitialisation sans formatage des disques, Mais lors du redémarrage, le système m'a forcé à réinstaller le firmware. Il suffit de sélectionner le fichier image (TS-221.img dans mon cas) et de laisser le processus se faire.] Il est alors possible de créer un compte sur le site de QNAP, d'enregistrer le NAS et d'utiliser tous les services QNAP. N'hésitez pas à partager vos expériences de migration de votre NAS ou à les publier sur le forum! Je suppose que cette méthode fonctionne avec tous les modèles QNAP, car la documentation QNAP ne mentionne aucun modèle particulier. - Page de l'aide du site QNAP pour la mise à jour par SSH: Comment mettre à jour manuellement le firmware par SSH ? - Page du site Wiki QNAP pour la mise à jour par SSH: : Manually Updating Firmware Au cas où votre NAS ne démarre plus: Récupérer un NAS ARM ancienne génération Récupérer un NAS X86 ancienne génération2 points

-

Turbobit - fichier Host

2 pointsSalut, J’ai fait un test avec AllDebrid : il y a un fichier host. Tu renseignes ton compte avec une clé API qu’il faut générer sur le site, et ensuite, quand tu veux faire un téléchargement, tu mets n’importe quel lien dans Download Station et ça télécharge comme par magie. C’est vraiment trop bien, et en plus avec des sacrées vitesses : j’arrive presque à 300 Mo/s2 points

-

DS218+ et DSM 7.3.2

2 pointsIl n'y a plus de mise à jour automatique des versions mineures de DSM pour les modèles des séries ´16 à ´19 depuis DSM 7.2. Elles ne peuvent donc être faites que manuellement.2 points

-

[Résolu]Après installation 7.3, la synchro Active Directory ne fonctionne plus correctement sur les groupes d'utilisateurs

merci pour la réponse. C'est fait et nous avons eu la réponse. Effectivement il s'agit d'un bug sur la 7.3 (depuis la 1ere version). Un correctif est prévu (quand ?). En attendant pour résoudre le problème nous avons découvert qu'il ne fallait pas utiliser la planification de synchronisation de l'AD sur le NAS. C'est ce que nous a confirmé Syno. Dommage que ce genre de bug majeur ne soit listé quelque part, avec le contournement possible. Cela éviterait 2 jours de travail avant de comprendre et de trouver nous-mêmes la solution.2 points

-

DSM 7.3 en vue

2 pointsBonjour, Je viens de voir que dsm 7.3 est en vue. Ce sera la dernière mise à jour pour mon DS 218+ 😞2 points

-

Plusieurs nas derière une seule IP publique pour synology drive

Autre solution : en IPv6, chaque NAS a sa propre adresse IP publique, et est donc adressable sans souci, sur tous les ports.2 points

-

[TUTO] [Docker - macvlan] Pi-Hole (V6)

Salut @.Shad., Le problème avec les serveurs DNS c'est que leur hiérarchie n'est pas respectée. Le client peut faire appel à n'importe quel serveur de la liste. Si le DHCP distribue plusieurs IP DNS, il vaut mieux que ces serveurs résolvent les requêtes de la même manière. Je suis plutôt pour une deuxième instance pi-hole (ce que j'ai), ou bien à la limite passer par le serveur DNS du NAS avec une zone correctement paramétrée. Surtout pas d'autres serveurs externes qui sont incapables de résoudre les adresses locales.2 points

-

[TUTO] [Docker - macvlan] Pi-Hole (V6)

Hello, j'ai aussi fait la migration il y a quelques semaines et ça s'est très bien passé. Je vais essayer de trouver le temps de mettre à jour le tutoriel, je devrais retrouver des disponibilités à partir de fin juin...2 points

-

SSH repertoire

2 points

-

Domotique et Synology

2 pointsIl y a aussi Domoticz que j'utilise sur un Rasp PI4. A mon avis, que ce soit home assistant, jeedom ou domoticz ou d'autres, mieux vaut ne pas solliciter le NAS pour ces applications qui sont en général nativement adaptées et parfaitement intégrées sur des plateformes type Rasp.2 points

-

Quels disques de 16 to/ 18 to ?

1 pointMais c'est bien le cas. Si la migration de disques est possible (groupe de stockage contenant DSM), la création d'un nouveau groupe de stockage sur un NAS '25 nécessite des disques Synology ou des disques tiers certifiés par Synology. Sachant qu'aucun constructeur tiers n'a pour l'instant fait certifier ses disques, seuls les disques Synology sont compatibles.1 point

-

Une histoire de gâteau d'anniversaire...

6 ans c'est déjà bien au delà des standards donnés par les constructeurs qui sont plutôt autour des 2-3 ans. Il ne faut pas se fier aux tests effectués par l'UPS. Ils ne durent que quelques secondes ce qui ne sollicitent pas la batterie suffisamment longtemps pour connaître son état réel. Rien ne vaut un test périodique (tous les 6 mois ou au moins 1 fois par an) sur une charge significative et connue comme par exemple une lampe halogène, l'UPS déconnecté de la charge habituelle (NAS, routeur, PC, switch, etc..). On vérifie l'autonomie en fonction de la puissance de la charge et celle de l'UPS et du temps de fonctionnement à pleine charge donné par le constructeur. Ca ne garantit pas que l'UPS tiendra la charge à la prochaine coupure (la batterie peut lâcher à tout moment), mais au moins on vérifie que la batterie et l'UPS sont OK au moment du test. Et si la batterie est limite lors du test, mieux vaut alors la changer à titre préventif.1 point

-

Accès en écriture depuis iPadOS 18.3

Au fait, merci pour cette info … je désespère qu’Apple implémente cela un jour …1 point

-

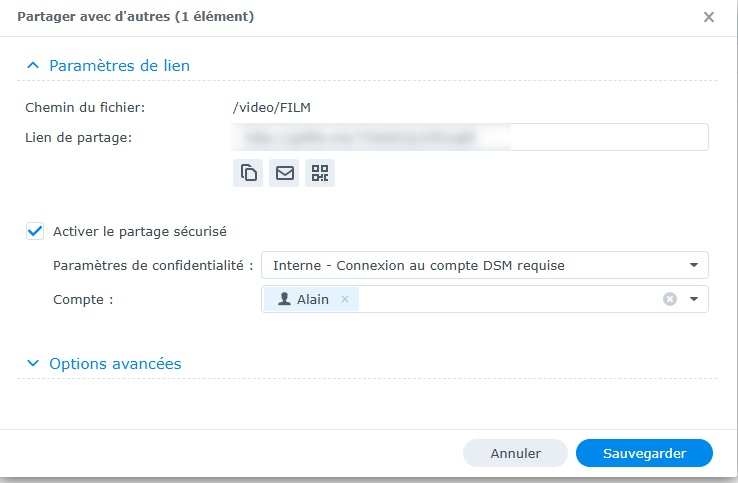

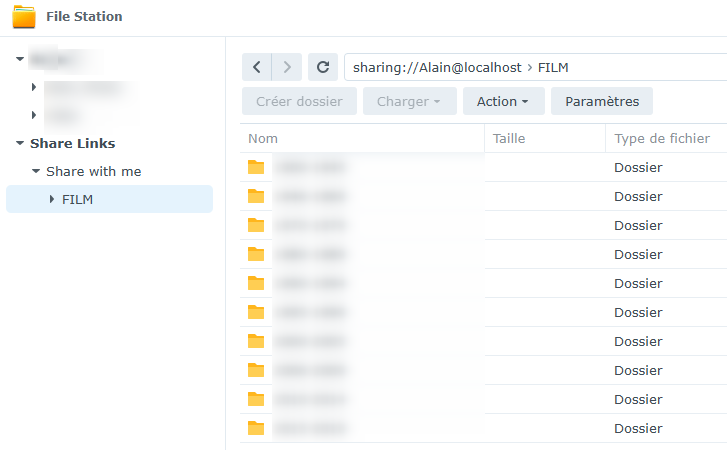

Partager des répertoires

1 pointBonjour @cubitus_syno Une solution très simple pour un partage en lecture seule. Dans File Station clic droit sur le dossier que tu veux partager > Partager Lorsque 'Alain' se connecte dans File Station il voit ça : Sous 'Share Links' il aura accès au répertoire choisi et aux sous-répertoires. Pour supprimer le partage, dans File Station > Outils > Gestionnaire de liens partagés1 point

-

Règles pare-feu - HELP

1 point

-

Règles pare-feu - HELP

1 point

-

Règles pare-feu - HELP

1 pointSincèrement, le blocage des pays indésirables t’évitera déjà 80% des tentatives non souhaitées. et je pense que ce blocage par pays est mixte v4 v6.1 point

-

Choix de Camera avec détection d'intrusion et enregistrement sur le NAS pour une Alarme

La caméra fonctionne 24/24 ou selon les plages horaires que vous décidez. L'enregistrement se fait la aussi comme bon vous semble : en continu, sur détection et selon les critères que vous définissez (plages horaires, présence). La détection de mouvement et d'intrusion se fait soit par la caméra, soit par le NAS. Toutes les caméras ne se ressemblent pas, certaines offres des possibilités de détection que d'autres n'ont pas et toutes les possibilités des caméras ne sont pas toujours intégralement retransmises sur le NAS. Le NAS a 2 licences gratuites. Si vous voulez plus de caméras, il faut acheter des licences supplémentaires.1 point

-

Synology Office - Édition en mode hors ligne sur Windows

Avez-vous essayé ? Sinon, je n'ai pas de solution à vous proposer. Perso, je n'aime pas du tout Synology Office : trop limité. Je travaille avec Microsoft office mais surtout avec VBA et malheureusement il n'y a pas d'équivalent. Je ne vois pas du tout l'intérêt de travailler sur un tableur à partir du navigateur. Autant utiliser une application dédiée aux tâches office, il y en a pléthore gratuites et de très bonne facture, et de passer par synology drive pour pouvoir retrouver les fichiers créés sur tous les clients. Je travaille comme ça depuis des années et ça me convient tout à fait.1 point

-

Comment redémarrer automatiquement après extinction automatique à cause de fortes températures ?

1 pointA mon avis, si le NAS s'éteint pour une élévation de température c'est que soit il est sale et il faut l'ouvrir pour le nettoyer (les ventilos, ce n'est pas suffisant), soit il chauffe parce qu'il n'est pas bien ventilé ou entouré de sources de chaleur, soit la pièce où il est installé est trop chaude, soit c'est une combinaison de tous ces facteurs. Et donc s'il s'éteint à cause de la température, il me semble tout à fait normal qu'il ne se rallume pas automatiquement car cela ne servirait à rien tant que le problème de surchauffe n'est pas résolu et le rallumer pourrait même à terme nuire au NAS. De mon point de vue, vous devriez plutôt chercher la cause que de tenter de contourner une protection.1 point

-

laurentia29

1 pointBonjour, utilisateur de longue date d'un DS214se qui a récemment rendu l'âme après plus de 10 ans de bons et loyaux services, j'ai opté pour un DS223J que j'ai équipé avec 2 disques WD RED de 2To, ce qui suffit à mon usage qui le partage avec 2 PCs. Je suis toutefois confronté à un petit soucis que je n'avais jamais expérimenté auparavant : désinstaller un paquet devenu inutile (section surveillance station). Merci.1 point

-

[TUTO] [Docker - macvlan] Pi-Hole (V6)

L'intérêt c'est que si tu redémarres ou éteins ton NAS, l'autre Pi-Hole prenne le relais car il sera défini en DNS secondaire. Aucun intérêt à héberger deux instances sur un même hôte. @Mic13710 Je voulais dire dans le cas où il n'utilise que des DNS publiques. Sinon effectivement, il faut que les zones DNS soient équivalentes pour un comportement consistent en cas de résolution locale.1 point

-

[TUTO] [Docker - macvlan] Pi-Hole (V6)

Je ne sais pas s'il est possible d'avoir 2 pi-hole sur un même NAS. Mes pi-hole sont sur 2 Rasp, un sur chaque site (voir ma signature), les deux sites étant reliés via Site Magic (Ubiquiti) qui est basé sur wireguard. J'ai en tout 4 adresses privées locales pour mes serveurs DNS, les 2 pi-hole plus celles des NAS sur lesquels j'ai des serveurs DNS locaux. Ainsi, quel que soit le serveur interrogé, les adresses locales sont bien résolues localement. Pour le Rasp, un V2 est plus que suffisant. J'ai un V2 et un V3 pour pi-hole.1 point

-

[TUTO] [Docker - macvlan] Pi-Hole (V6)

Bonjour, J'ai mes deux pi-holes comme dns du dhcp freebox mais effectivement si je remplace le deuxième par cloudflare par exemple, je retrouve de temps en temps des pubs même si mon premier pi-home fonctionne.1 point

-

[TUTO] [Docker - macvlan] Pi-Hole (V6)

Est-ce que tu parles des DNS du routeur lui-même ? ou des serveurs DNS envoyés par le serveur DHCP du routeur ? Je recommande de NE PAS mettre l'IP de Pi-Hole comme serveur DNS du routeur, uniquement des DNS upstream comme DNS0.eu, DNS4.eu, FDN, Quad9, etc... Si tu parles des DNS distribués par le serveur DHCP, oui tu devrais ajouter d'autres serveurs DNS, ou créer une 2ème instance de Pi-Hole sur une autre machine, et envoyer les deux IP via le serveur DHCP.1 point

-

L'agent Windows de Active Backup for Business ne fonctionne plus

Bonjour Pour ma part cela fonctionne chez moi par contre je ne suis pas sur d'avoir la même configuration que vous. Je m'explique: J'ai un certificat dédié à ça et il est gère par active backup, ma version est là 2.7.1-13235 Et le Windows est 10 build 19045 J'ai aussi la sauvegarde d'un serveur Linux et cela fonctionne bien aussi1 point

-

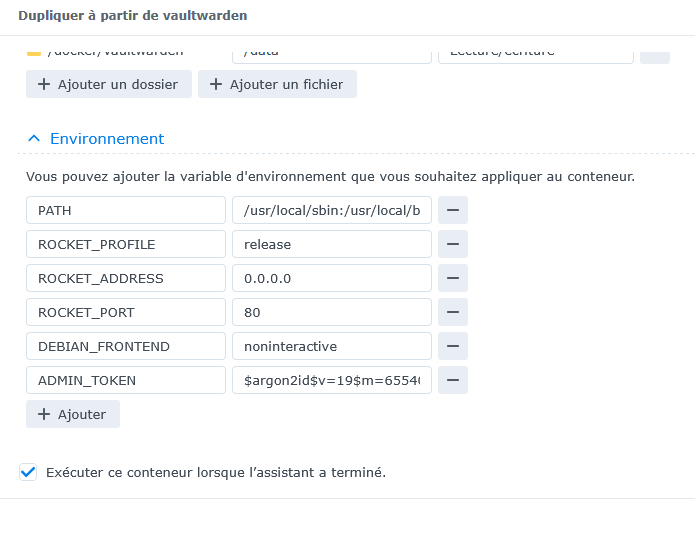

[Résolu]VaultWarden Activation de la page d'administration

1 point

-

[DS415Play] Disques durs HS à répétition

La liste n'est plus mise à jour car il s'agit d'un ancien modèle. Et les disques ne sont plus commercialisés pour bon nombre d'entre eux. Les deskstar sont des Hitachi. Ce sont en général de très bons disques mais depuis leur rachat par WD, j'aurais tendance à penser que les gammes s'harmonisent.... Les anciens NAS sont assez tolérants sur les disques, beaucoup plus en tout cas que les derniers modèles. Je ne peux que vous suggérer de vous tourner vers des disques qui sont compatibles avec des NAS séries J ou standards plus récents que le votre. Et surtout, ne prendre que des disques en techno CMR (pas de SMR !).1 point

-

HTTPS & certificats let's encrypt

Pour que ça fonctionne avec un nom de domaine au travers de wireguard ou de n'importe quel autre VPN, il faut qu'il y ait une résolution locale de l'URL et un reverse proxy pour diriger la requête vers le service demandé, ici votre application docker. Sans cela, c'est l'adresse que vous utilisez localement qu'il faut prendre. Vérifiez aussi que Wireguard autorise toutes les IP à traverser le VPN (allowedIPs = 0.0.0.0/0). Il faut que le parefeu du NAS autorise les IPs de Wireguard (10.x.x.x/xx). Mais pas en https je présume, que ce soit localement ou à distance sauf à faire une exception. Ce qui signifie que le certificat n'est pas sollicité et/ou qu'il ne couvre pas le ndd. Pour cela, il faut mettre une règle dans le reverse proxy qui dirige https://xxxx.myds.me port 51821 vers localhost et le port de votre application docker. Ce serait d'ailleurs plus simple d'utiliser le port 443 dans le reverse proxy avec un nom de domaine dédié, par exemple : https://votreapplication/xxx.myds.me port 443 vers localhost et le port de votre application. Je vous conseille d'aller faire un tour dans la section des tutoriels et de regarder le tuto sur le serveur DNS et celui sur le reverse proxy.1 point

-

Lenteur extrême DS413j

1 point

-

[Résolu]Changement de NAS ordre des étapes

Voilà, opération terminée... J'ai suivi vos conseils : installation "propre" de mon 723 avec les anciens DD de mon 716 et idem pour ce dernier avec 2 DD WD de 500 gb non utilisés Effectivement avec Putty j'ai pu constater une plus grande taille des partitions système Restauration des données et des paramètres sur les 2 nas avec la sauvegarde .dss et adapations suivant chaque machine (nom, ip, etc..) Encore merci pour vos interventions et conseils 😃1 point

-

Fichier host 1Fichier (Premium & Access) (maintenu)

Bonjour, J'ai remarqué que parfois, les téléchargements sont long à se lancer. Une fois lancés, ils sont rapides, mais le démarrage est long alors qu'en téléchargement direct, c'est immédiat. Auriez vous une explication à cette bizarrerie ? Merci1 point

-

[Résolu]Changement de NAS ordre des étapes

Bonjour @Maximus Avec putty : sudo df -h La seule solution c'est de tout réinstaller. 1/Bien sauvegarder toutes ses données, sur deux supports c'est mieux. 2/Réinitialiser le NAS en mode 2 (reset). https://kb.synology.com/fr-fr/DSM/tutorial/How_to_reset_my_Synology_NAS ou pour version de DSM 6.2.4 ou plus récente : https://kb.synology.com/fr-fr/DSM/tutorial/How_to_reset_my_Synology_NAS_7 3/Réinstaller DSM 7.2 ou plus récent. Et vérifier la taille de la partition système md0 4/réinstaller les données à l'aide de la sauvegarde.1 point

-

Connexion sécurisée sans Quickconnect

Parano on On peut toujours tout bloquer et la meilleure des défenses c'est de ne pas connecter le NAS vers l'extérieur. Ca limite pas mal les risques d'intrusion. Parano off Comme l'a dit @StéphanH, rares sont les ip publiques fixes. Seuls Free à ma connaissance donne des IP fixes à ses clients. Les autres les accordent parfois, moyennant quelques Euros et ce n'est pas valable pour tous les contrats. Par ailleurs, il est rare que des clients se connectent à partir d'un point unique. Les smart et tablettes, appareils nomades par excellence, peuvent aussi se connecter et ils auront forcément des ip différentes. Si vous voulez vous amuser à donner des droits à chaque ip à partir de laquelle vos clients se connectent, libre à vous, mais vous allez vite vous rendre compte que c'est ingérable. Il est bien sûr important de filtrer les IP et bloquer les zones géographiques est déjà une bonne approche, mais vous ne pouvez pas bloquer toutes les ip de la terre sans que vous ne vous retrouviez pas bloqué un jour ou l'autre. Ce qui est infiniment plus important c'est de mettre en place des règles de blocage qui interdiront automatiquement les IP dont les tentatives de connexion ont échoué. Certes, il y en aura qui voudront se connecter, mais il seront bloqués au bout de x tentatives. Tout ceci est expliqué et commenté dans le tuto sur la sécurisation. En clair, il faut être conscient que si vous ouvrez des accès au NAS, vous donnez des opportunités pour des tentatives d'intrusions. Le tout est de bloquer ces tentatives pour qu'elles n'aillent pas plus loin en bloquant les IP concernées. Et comme je l'ai dit plus haut, ça n'a rien à voir avec le mode de connexion (quickconnect ou Ip ou ndd). C'est à vous de soigner votre protection avec tout d'abord des mots de passe forts (c'est la première protection), un parefeu bien paramétré mais pas trop restrictif, et des règles de blocage plus ou moins sévères selon ce que vous souhaitez en terme de contrôle d'accès. Je ne vous conseille pas toutefois d'établir des règles qui bloquent à la première tentative échouée sinon vos clients se feront jeter à la moindre erreur de saisie.1 point

-

Les NAS UGREEN et leur OS UGOS PRO

J'étais le premier en France qui à eu son Ugreen NASync DXP480T Plus ! Pour remplacer mon antique DS620slim... Ça va faire un an maintenant. Le monde du silence !1 point

-

[TUTO] Préparation des disques avec Badblocks

Ca n'a pas de rapport. Le test badblocks permet de vérifier la surfacer du disque. Il est toujours préférable d'effectuer un test des disques, quelles que soient leurs marques, avant de les mettre en production.1 point

-

Ajout d'une disque dur, mise en place du raid et migration de donnnées - DS715

Attention à l'erreur d'interprétation. Le RAID n'est absolument pas une sauvegarde. C'est seulement un assemblage de disques qui permet d'assurer la continuité de service en cas de perte d'un disque. C'EST TOUT ! Si vous partez sur un RAID1 (ou plutôt SHR si vous avez fait une installation par défaut) vous pouvez suivre cette procédure qui sera assez longue : faite d'abord des copies d'écran de vos différents paramètres. Ce sera toujours utile au cas ou vous auriez à en reprendre quelques uns. vous déplacez les dossiers partagés du volume 1 vers le volume 2. Ca se fait à partir de DSM, menu dossiers partagés où vous choisissez pour chaque dossier son emplacement. DSM se charge de faire le transfert du dossier et de son contenu. Toutefois cette méthode ne transfère pas les applications. Vous pouvez faire une sauvegarde de certaines des applications avec hyperbackup. A moins qu'il soit possible de choisir aussi l'emplacement des applications et de les transférer sur un autre volume ce que je ne sais pas n'ayant jamais effectué cette opération. A vous de vérifier dans le centre des paquets si c'est faisable. L'idée étant de déplacer un maximum de données et d'application du volume 1 vers le 2. lorsqu'il n'y a plus de données sur le volume 1 vous le supprimez ainsi que le groupe 1 dans le gestionnaire de stockage si le NAS n'est pas extractible à chaud, vous l'éteignez vous sortez le disque du groupe 1 et vous le remplacez par le nouveau 6 To vous créez un nouveau groupe 1 et volume 1 sur le nouveau disque vous déplacez à nouveau tous vos dossiers partagés, vos applications et vous restaurez vos sauvegardes hyperbackup s'il y en a. A ce stade, vous devriez avoir retrouvé le contenu de votre ancien groupe 1 et la majorité des applications. vous réinstallez les applications qui n'auraient pas été sauvegardées, vous vérifiez vos paramètres par rapport à vos captures. vous transférez vos dossiers partagés du volume 2 vers le 1. (vous pouvez le faire au point 7.) lorsque le volume 2 a été totalement transféré, vous le supprimez, ainsi que le groupe 2. inutile d'arrêter le NAS pour cette opération. Le disque est disponible pour être associé avec le groupe 1 Dans le gestionnaire de stockage, vous faite une augmentation du groupe 1 avec le disque disponible pour créer un RAID1 (ou SHR avec protection des données). Ce processus est assez long (quelques heures). A la fin vous aurez un groupe de 6To en RAID1 ou SHR.1 point

-

Domotique et Synology

1 pointBonjour non , mon téléphone a sonné ça doit etre ça ::: J' avais aussi une instance docker avec home assistant , je préfére haut la main un raspberry avec un ssd pour bien scinder les appareils du réseau et ne pas trop encombrer le nas1 point

-

[TUTO] Préparation des disques avec Badblocks

Le firmware de ces disques est géré par Synology. Si tu as des doutes sur les valeurs S.M.A.R.T. des disques, contacte le support Synology depuis le Centre d'assistance inclus dans DSM. S'il y a effectivement une anomalie, ce sera corrigé par une mise à jour automatique du firmware dont tout le monde pourra bénéficier.1 point

-

[TUTO] Préparation des disques avec Badblocks

Bonjour @Vista1967, La procédure avec WDIDLE3 ne fonctionnaient que pour les disques dur de marque WD. Elle n'est plus d'actualité car le souci a été resolu depuis le temps ( cela date des disques GREEN plus de 10 ans voir 15). Ensuite a toi de voir si tu veux préparer les disques avant de les monter dans le nas. Je n'ai jamais fait de test badblock sur des disques Synology ( en réalité c'est des Toshiba).1 point

-

Swag ou Nginx Proxy Manager sont-ils plus puissants que le reverse-proxy de DSM ?

@CyberFr et @cadkey, avant que ça dégénère, je vous conseille vivement d'en rester là. Pas de polémiques inutiles. C'est vrai que cette histoire de serveur DNS s'écarte du sujet initial mais comme il en a été question dès le premier message, on peut en parler sans toutefois en faire un sujet dans le sujet. Sinon ça devient confus. @cadkey, si vous avez un souci sur le serveur DNS, mieux vaut ouvrir un sujet dédié, ça fera plus sens. Je réponds toutefois à la dernière question : sur le NAS ou le routeur, peu importe où se situe le serveur. L'essentiel c'est qu'il soit correctement paramétré et surtout qu'il soit donné comme étant le serveur DNS principal sur le LAN. Et rien ne s'oppose à ce que vous utilisiez les deux avec un principal et l'autre secondaire.1 point

-

Swag ou Nginx Proxy Manager sont-ils plus puissants que le reverse-proxy de DSM ?

Tu te glisses dans une conversation que j'ai initiée, dont le sujet n'a rien à voir avec ta demande et tu la pollues. Il est préférable dans ce cas d'ouvrir un autre fil de discussion. Je ne comprends pas ta démarche vu ton expérience sur le forum. D'autre part, tu disais dans un post du 2 mai dernier, donc tout récent : « Je ne parle pas de DNS Server, je ne l'ai pas. J'ai essayé mais je ne comprends pas, je n'ai pas eu d'amélioration en l'utilisant. J'ai suivi les tutos, en vain... ». Quand on émet des votes négatifs, ce que tu t'es permis de faire à mon égard, on respecte la charte du forum et on tient des propos cohérents. Parce que je comprends que tu ne sois pas enthousiaste à l'idée d'installer DSM Server puisque la citation indique que ta tentative de l'installer fût un échec. Mais ça, tu te gardes bien de le dire.1 point

-

Domotique et Synology

1 pointJ'ai de la domotique sur mon NAS, deCONZ en docker et plusieurs scripts pour les Api Legrand, Hue, etc. Ça fonctionne bien.1 point

-

Acces à mes applis Web depuis l'exterieur

Certes, mais je n'ai pas vu qu'il devait être accessible de l'extérieur. Bon courage pour la sécurité…1 point

-

Swag ou Nginx Proxy Manager sont-ils plus puissants que le reverse-proxy de DSM ?

Préparer mon passage chez UGREEN car je ne sais pas s'ils disposent d'un proxy inversé 😀1 point

-

Swag ou Nginx Proxy Manager sont-ils plus puissants que le reverse-proxy de DSM ?

tout d'abord le serveur dns n'utilise pas le 443 mais le 53. ensuite, la vocation du serveur dns du NAS (s'il est bien paramétré selon le tuto) est de résoudre des ndd locaux sinon ça ne pourrait pas fonctionner, sauf si le routeur est capable de faire du loopback. Le serveur dns local n'intervient pas sur des requêtes externes. Si tu utilises un reverse proxy autre que celui du NAS, il est bien évident que c'est vers celui-ci qu'il faut diriger les requêtes qui arrivent par le 443 pour qu'elles soient orientées vers les services appelés. Peu importe finalement quel équipement assure le reverse proxy, c'est vers lui qu'il faut diriger le 443.1 point

-

Swag ou Nginx Proxy Manager sont-ils plus puissants que le reverse-proxy de DSM ?

Lorsqu'une URL est entrée dans la barre d'adresse d'un navigateur, ce dernier a d'abord besoin de connaître l'adresse IP de la destination. C'est le rôle du résolveur DNS qui va retourner l'adresse IP vers laquelle pointe le nom de domaine renseigné dans l'URL, et c'est la seule chose qui est demandée au serveur DNS. L'enregistrement DNS correspondant doit donc nécessairement être (ou pointer vers) un enregistrement de type A (IPv4) et/ou AAAA (IPv6), peu importe les alias CNAME utilisés en amont. CNAME calendar.ndd.fr -> A ns.ndd.fr -> adresse IPv4 Le navigateur peut maintenant contacter l'adresse IP retournée par le serveur DNS pour communiquer avec la destination. Jusqu'ici, il n'est toujours pas question du proxy inversé. Le serveur DNS a donc un rôle complètement dissocié. Mais sans lui, impossible de savoir qui contacter. ──────────────────────────────── Une fois connecté à sa destination sur le port tcp/443 (HTTPS), le navigateur va envoyer une requête HTTP dont les en-têtes contiennent un champ Host avec comme valeur le nom de domaine de l'URL (Host: calendar.ndd.fr). C'est la valeur de ce champ qui permet au proxy inversé de diriger le trafic vers la destination finale (calendar.ndd.fr -> localhost:port). N'hésite pas à demander si certains points sont mal expliqués, c'est le b.a.-ba pour comprendre comment ça fonctionne.1 point

-

Acces à mes applis Web depuis l'exterieur

Certes mais si on crée un site Web c'est pour qu'il soit accessible de l'extérieur et donc consultable par tout le monde, non ?1 point

-

Domotique et Synology

1 pointJe te conseille de passer par Home Assistant, sur Synology ou autre. Apparemment ton alarme utilise Tuya, et tu as une intégration Tuya dans Home Assistant. Tu as aussi Jeedom comme logiciel domotique, mais c'est en perte de vitesse.1 point

Ce classement est défini par rapport à Bruxelles/GMT+02:00